Caso del hack de Drift: cómo los hackers norcoreanos se infiltraron durante 6 meses y montaron el mayor atraco DeFi de la primavera de 2026

Drift sufre una infiltración por más de medio año por parte de una organización norcoreana y se apropia, mediante ingeniería social y Durable Nonce, de aproximadamente 280 millones de dólares en activos, dañando gravemente la confianza en la seguridad de DeFi.

Un minucioso montaje durante más de medio año: de los saludos en una broma a la gran estafa de 280 millones

El 1 de abril, cuando en realidad debería ser un día lleno de travesuras, el exchange líder de contratos perpetuos sostenibles en el ecosistema de Solana, Drift Protocol, se vio golpeado por una realidad catastrófica. Este ataque hizo que, en apenas 10 segundos, desaparecieran de forma repentina aproximadamente entre 280 y 286 millones de dólares en activos de usuarios, estableciendo el mayor registro de hackeo en la industria DeFi desde 2026.

- Noticias relacionadas: ¡DeFi: Drift fue hackeado el día de los inocentes! El hacker vació activos por 270 millones de dólares; la llave del administrador fue la vulnerabilidad

Según el informe de investigación publicado posteriormente por el equipo de Drift, este incidente se originó en una «acción de inteligencia estructurada» que se había estado gestando durante más de 6 meses y que contaba con un trasfondo de nivel estatal. Las investigaciones preliminares muestran que esta operación guarda una alta relación con la organización de amenazas de Corea del Norte UNC4736 (también conocida como AppleJeus o Citrine Sleet), que lanzó un ataque de 50 millones de dólares contra Radiant Capital en octubre de 2024. La operación de infiltración contra Drift evitó la búsqueda tradicional de vulnerabilidades de código y, en su lugar, recurrió a una manipulación humana de altísima precisión, eludiendo múltiples protecciones como las auditorías de código y las carteras de hardware.

Fuente de la imagen: X/@DriftProtocol Informe de investigación publicado posteriormente por el equipo de Drift; este incidente se originó en una «acción de inteligencia estructurada» que se había estado gestando durante más de 6 meses y que contaba con un trasfondo de nivel estatal

La estrategia de los «agentes sombra» de los hackers norcoreanos

Este engaño de largo aliento comenzó en octubre de 2025 en una gran conferencia de criptomonedas. En aquel momento, varias personas que se hacían pasar por representantes de empresas de trading cuantitativo contactaron proactivamente a miembros clave de Drift, expresando interés en colaborar en la integración del protocolo y la provisión de liquidez.

Durante los siguientes seis meses, estos hackers demostraron un alto profesionalismo y nivel técnico. Mediante canales de Telegram discutieron con frecuencia estrategias de trading con el equipo de desarrollo; incluso, entre diciembre de 2025 y enero de 2026, implementaron realmente en Drift un «Ecosystem Vault» (Bóveda del ecosistema) con funciones completas, y depositaron más de 1 millón de dólares en fondos propios para establecer crédito.

Cabe destacar que Drift confirmó que las personas que se presentaron en persona en la conferencia no eran de nacionalidad norcoreana, lo que evidencia que los hackers norcoreanos están empleando con frecuencia intermediarios de terceros o agentes con identidades perfectamente encajadas para realizar ingeniería social presencial. Este modelo de «siembra» logró que el equipo de Drift bajara la guardia, y que la amenaza latente se viera como un socio de confianza a largo plazo.

Durable Nonce y vulnerabilidades en herramientas de desarrollo

Tras construir una confianza profunda, los hackers comenzaron a ejecutar el plan de intrusión final, infectando los dispositivos de trabajo de los desarrolladores mediante compartir un repositorio (Repo) con código malicioso o invitando a instalar una App de versión de prueba (TestFlight). La investigación señala que los atacantes aprovecharon vulnerabilidades de seguridad graves existentes en las herramientas de desarrollo de aquel momento, VSCode y Cursor: bastaba con que los desarrolladores abrieran una carpeta específica dentro del editor para que el código malicioso se ejecutara automáticamente sin previo aviso.

Una vez que lograron controlar los dispositivos de dos miembros del Security Council, los hackers los indujeron a firmar instrucciones de autorización con capacidades de gestión. Después, utilizaron una característica legítima de la red Solana llamada «Durable Nonces» para almacenar estas instrucciones de transacciones firmadas previamente en la blockchain durante hasta una semana, con el fin de eludir la detección.

Hasta el 1 de abril, la trampa se cerró completamente: en 10 segundos, los hackers ejecutaron 31 transacciones de retiro. Los activos afectados fueron muy diversos e incluyeron el token $JLP por 155 millones de dólares, además de más de 66,4 millones de $USDC, 477k $WETH y otros activos principales, lo que provocó que el valor total bloqueado de Drift (TVL) cayera bruscamente de 550 millones de dólares a menos de 250 millones de dólares, y que el precio del token nativo de Drift, DRIFT, también se desplomara más del 98%.

Controversia por negligencia civil y amenazas de IA; transformación forzada del arquetipo de seguridad en DeFi

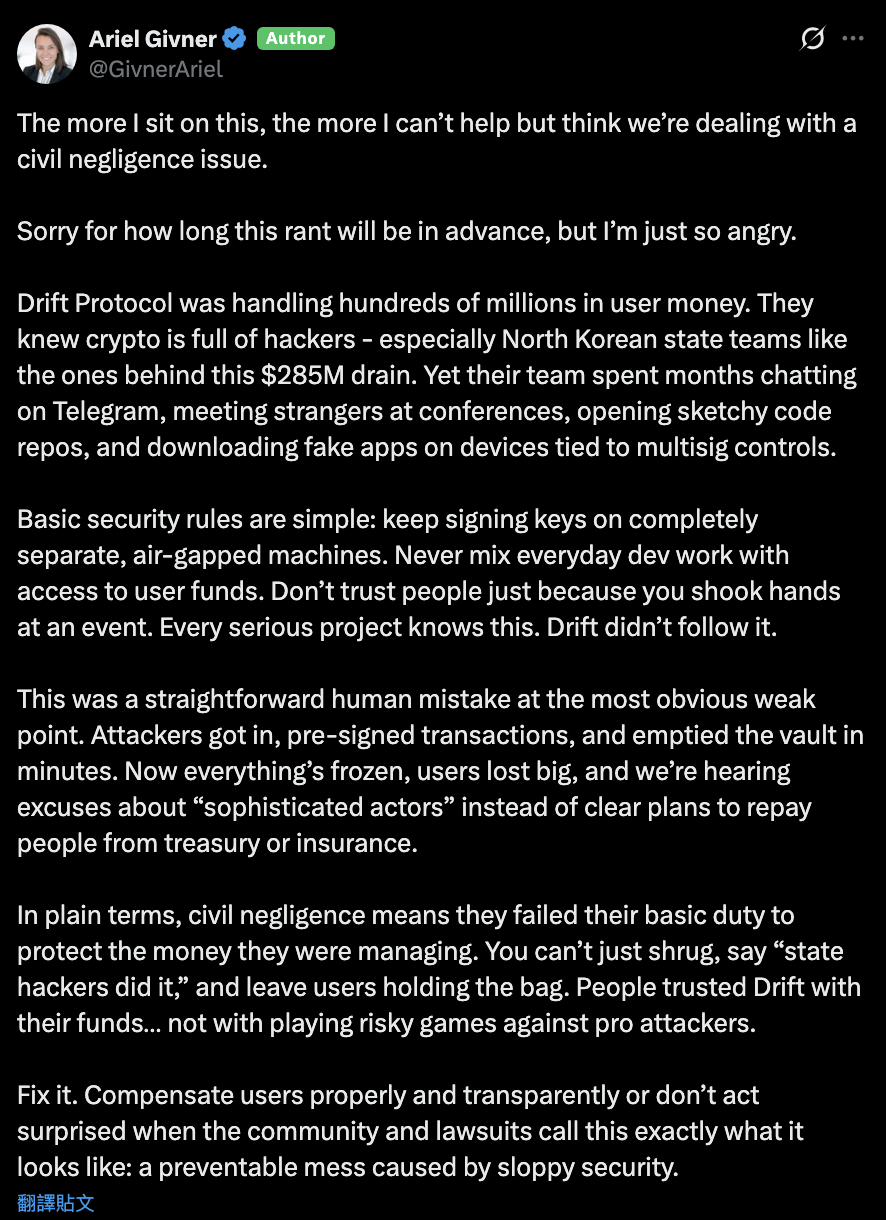

Este incidente desencadenó fuertes críticas tanto en el ámbito legal como en el técnico. El abogado de criptomonedas Ariel Givner señaló que las acciones del equipo de Drift podrían constituir una «negligencia civil», porque el equipo de desarrollo no siguió procedimientos básicos de seguridad operativa, como almacenar las claves firmadas en dispositivos físicos completamente aislados (Air-gapped systems) y abrir archivos externos de origen desconocido en dispositivos vinculados a la gestión de permisos.

Fuente de la imagen: X/@GivnerAriel El abogado de criptomonedas Ariel Givner señaló que las acciones del equipo de Drift podrían constituir una «negligencia civil»

Al mismo tiempo, el CTO de Ledger, Charles Guillemet, advirtió que, a medida que la tecnología de IA se desarrolle y se generalice, el costo de esta ingeniería social tan sofisticada se está acercando a cero. La IA puede generar identidades y documentación técnica falsas con gran poder de persuasión, haciendo que las defensas humanas sean cada vez más frágiles. Actualmente Drift ha congelado todas las funciones del protocolo y está intentando negociar on-chain con las billeteras de los hackers, pero en general existen posturas bastante pesimistas sobre la recuperación de fondos.

Este atraco le dio una advertencia contundente a toda la industria: cuando los hackers ya se han trasladado a atacar la psicología humana en lugar de la lógica del código, confiar solo en la gobernanza mediante multisig ya no puede garantizar la seguridad de los activos; fortalecer la disciplina operativa y el aislamiento del hardware es la única salida para prevenir amenazas de nivel estatal.

Lectura adicional

¿De quién fue el fallo? ¿A quién hackearon Drift? Los activos entre cadenas del hacker no fueron congelados; ZachXBT arremete contra la negligencia de Circle