Elliptic-Verbindungen: 286-Millionen-Dollar-Drift-Protokoll-Exploits an nordkoreanische Hacker

Das Blockchain-Analyseteam Elliptic berichtete am 2. April 2026, dass der $286-Millionen-Exploit des auf Solana basierenden Drift Protocol mehrere Indikatoren für eine Beteiligung der staatlich geförderten Hackergruppe DPRK aus Nordkorea aufweist. Damit handelt es sich um den achtzehnten derartigen Angriff, den Elliptic in diesem Jahr erfasst hat.

Das Blockchain-Analyseteam Elliptic berichtete am 2. April 2026, dass der $286-Millionen-Exploit des auf Solana basierenden Drift Protocol mehrere Indikatoren für eine Beteiligung der staatlich geförderten Hackergruppe DPRK aus Nordkorea aufweist. Damit handelt es sich um den achtzehnten derartigen Angriff, den Elliptic in diesem Jahr erfasst hat.

Der Exploit vom 1. April, der größte DeFi-Hack des Jahres 2026 bis dato, ließ den gesamten Total Value Locked von Drift von ungefähr $550 Millionen auf unter $250 Millionen einbrechen. Dabei spiegelten On-Chain-Verhalten, Geldwäsche-Methoden und Signale auf Netzwerkebene frühere, mit dem Staat verknüpfte Vorgänge wider.

Elliptic identifiziert vorbedachtes On-Chain-Verhalten und Muster von Cross-Chain-Geldwäsche

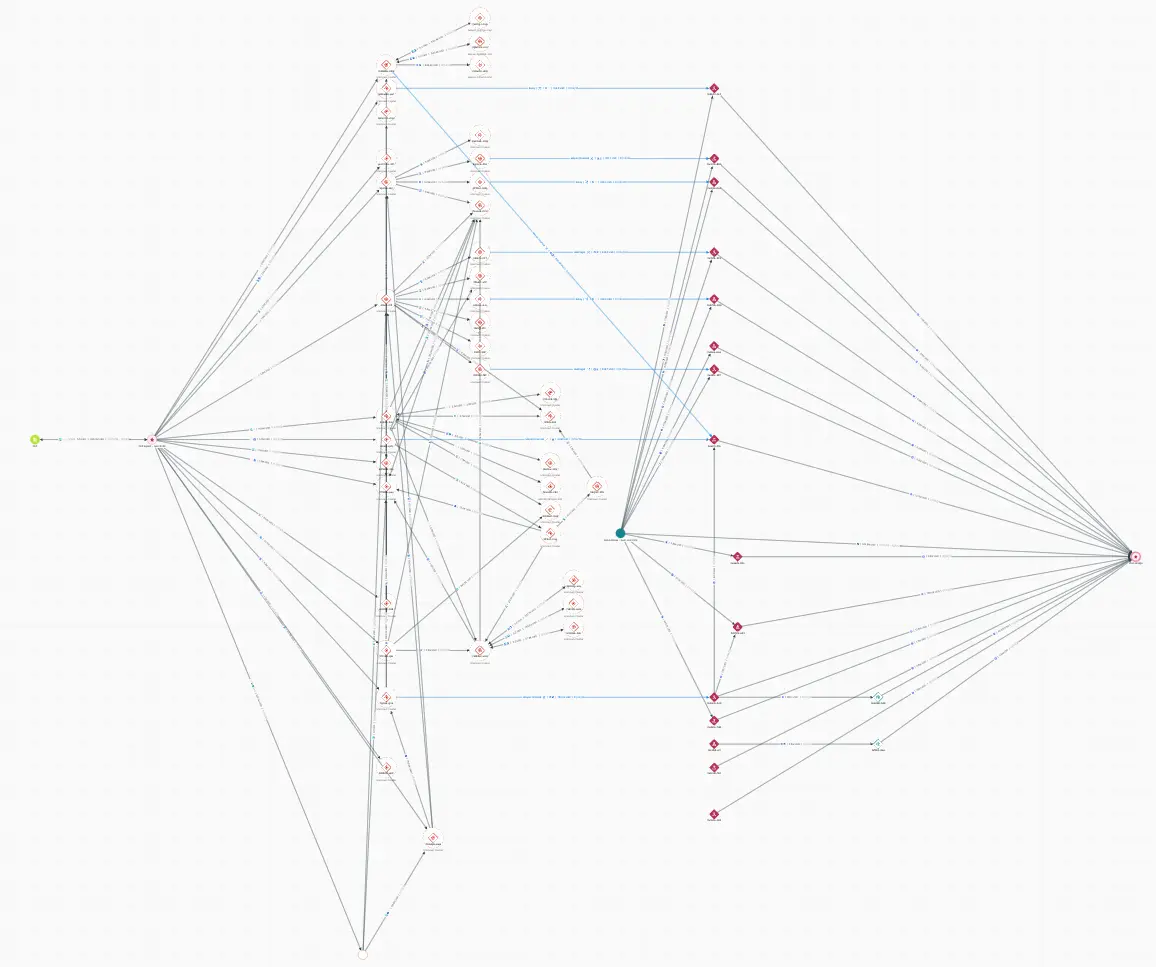

Die Analyse von Elliptic weist auf Aktivität hin, die „vorbedacht und sorgfältig inszeniert“ wirkt, mit frühen Testtransaktionen und vorab platzierten Wallets vor dem eigentlichen Ereignis. Die Wallet des Angreifers wurde etwa acht Tage vor dem Exploit erstellt und erhielt in diesem Zeitraum eine kleine Testüberweisung aus einem Drift-Tresor. Das deutet auf vorausgeplante Schritte hin.

(Quelle: Elliptic Investigator)

(Quelle: Elliptic Investigator)

Sobald der Angriff ausgeführt war, wurden die Gelder rasch konsolidiert und getauscht, über Chain-Bridges verschoben und in liquideere Vermögenswerte umgewandelt. Das zeigt einen strukturierten, wiederholbaren Geldwäsche-Flow, der dazu dient, die Herkunft zu verschleiern und gleichzeitig die Kontrolle zu behalten. Der Angreifer leerte drei zentrale Tresore: die JLP Delta Neutral-, SOL Super Staking- und BTC Super Staking-Tresore. Die größte einzelne Überweisung umfasste ungefähr 41,7 Millionen JLP-Tokens, die zum Zeitpunkt des Diebstahls etwa $155 Millionen wert waren. Weitere gestohlene Vermögenswerte umfassten USDC, SOL, cbBTC, wBTC sowie Liquid-Staking-Tokens.

Innerhalb einer Stunde, nachdem der Angriff begonnen hatte, entnahm der Angreifer systematisch den Großteil der Liquidität von Drift, indem er Vermögenswerte aus mehreren Protokoll-Tresoren abzog. Laut dem Blockchain-Sicherheitsunternehmen PeckShield scheint die vorläufige Ursache eine Kompromittierung der privaten Schlüssel des Protokoll-Administrators zu sein, wodurch der Angreifer privilegierten Zugriff erhielt, um Abhebungen einzuleiten und administrative Kontrollen zu ändern.

Das Solana-Account-Modell erschwert die Untersuchung eines Multi-Asset-Exploits

Elliptic merkt an, dass das Account-Modell von Solana für Ermittler eine zentrale Herausforderung darstellt. Da jedes Asset in einem separaten Token-Account gehalten wird, kann Aktivität, die mit einem einzelnen Akteur verknüpft ist, über mehrere Adressen fragmentiert wirken. Der Angreifer entleerte mehr als 15 Token-Typen über mehrere Tresore hinweg. Das bedeutet, dass der Angreifer seine JLP-, USDC-, SOL-, cbBTC- und weiteren gestohlenen Assets jeweils in getrennten On-Chain-Adressen hält.

Analyseanbieter, die diese Adressen als nicht miteinander verbunden behandeln, werden Fragmente der Angreiferaktivität sehen, nicht das vollständige Bild. Der Clustering-Ansatz von Elliptic verknüpft Token-Accounts zurück zu einer einzigen Entität, sodass eine Zuordnung unabhängig davon erfolgen kann, welche Adresse geprüft wird. Der Fall unterstreicht außerdem, wie Geldwäsche inzwischen inhärent Cross-Chain geworden ist: Gelder bewegen sich von Solana zu Ethereum und darüber hinaus, wodurch ganzheitliche Cross-Chain-Tracking-Fähigkeiten erforderlich werden.

DPRK-verknüpfter Krypto-Diebstahl eskaliert, während Elliptic $300 Millionen im Jahr 2026 verfolgt

Falls bestätigt, würde dieser Vorfall den achtzehnten, DPRK-verknüpften Akt darstellen, den Elliptic im Jahr 2026 erfasst hat, wobei bisher über $300 Millionen gestohlen wurden. DPRK-verknüpfte Akteure sollen in den letzten Jahren über $6,5 Milliarden an Krypto-Assets gestohlen haben. Die US-Regierung hat die Diebstähle mit der Finanzierung des Programms Nordkoreas für Massenvernichtungswaffen verknüpft.

Im Dezember 2025 deckte ein Chainalysis-Report auf, dass DPRK-Hacker im Jahr 2025 einen Rekord von $2 Milliarden Krypto gestohlen haben, darunter der $1,4-Milliarden-Bybit-Vorfall. Das entspricht einem Anstieg um 51% gegenüber dem Vorjahr. Das US-Finanzministerium bekräftigte im vergangenen Monat erneut, dass Nordkorea gestohlene Assets nutzt, um sein Waffenprogramm zu finanzieren.

Der Drift-Exploit ereignet sich zudem vor dem Hintergrund einer breiteren Eskalation DPRK-verknüpfter Aktivitäten, die das Krypto-Ökosystem ins Visier nehmen, einschließlich eines jüngsten Kompromittierungsvorfalls in der Lieferkette beim axios npm-Paket, den Google einem DPRK-Bedrohungsakteur namens UNC1069 zugeschrieben hat.

Das Drift Protocol bestätigte den Exploit auf X und erklärte, man befinde sich in einem „aktiven Angriff“ und dass Einzahlungen und Auszahlungen ausgesetzt worden seien. Das Team arbeitet mit mehreren Sicherheitsfirmen, Cross-Chain-Bridges und Börsen zusammen, um den Vorfall einzudämmen. Der Token von Drift ist seit dem Hack um über 40% gefallen und liegt nun bei ungefähr $0,06.

FAQ

Wie viel wurde beim Drift-Protocol-Exploit gestohlen und wer wird verdächtigt?

Ungefähr $286 Millionen wurden am 1. April 2026 vom Drift Protocol gestohlen. Elliptic hat mehrere Indikatoren identifiziert, die eine Beteiligung der staatlich geförderten DPRK-Hackergruppe aus Nordkorea nahelegen. Dazu gehören vorbedachtes On-Chain-Verhalten und Geldwäsche-Muster, die mit früheren, mit dem Staat verknüpften Vorgängen übereinstimmen.

Was machte den Drift-Exploit besonders schwierig, nachzuvollziehen?

Der Angreifer entleerte über 15 Token-Typen über mehrere Tresore hinweg. Das Account-Modell von Solana erzeugt separate Token-Accounts für jeden Asset-Typ, der von einer einzigen Entität gehalten wird. Das bedeutet, dass die verschiedenen gestohlenen Assets des Angreifers jeweils in getrennten On-Chain-Adressen liegen. Ohne Clustering dieser Adressen sehen Ermittler nur Fragmente statt das vollständige Bild des Angriffs.

Wie passt dieser Vorfall in breitere DPRK-Hacking-Trends?

Falls bestätigt, würde dies den achtzehnten DPRK-verknüpften Akt darstellen, den Elliptic im Jahr 2026 verfolgt hat, mit bisher über $300 Millionen gestohlen. DPRK-verknüpfte Akteure sollen in den letzten Jahren über $6,5 Milliarden an Krypto-Assets gestohlen haben. Dabei verknüpft die US-Regierung diese Diebstähle mit der Finanzierung des Programms Nordkoreas für Massenvernichtungswaffen.