GoPlus Екстрене попередження: Adobe, ймовірно, зазнала кібератаки, витік даних 13 млн користувачів

Платформа безпеки GoPlus 3 квітня опублікувала екстрене попередження: Adobe, ймовірно, зазнала цілеспрямованої атаки, приблизно 13,0 мільйона записів даних користувачів можуть бути скомпрометовані внаслідок витоку. Інцидент було розкрито виданням «International Cyber Digest» («Міжнародний інтернет-дайджест»), а зловмисник, ідентифікований як «Містер Раккун» (Mr. Raccoon), заявив, що проник у системи Adobe.

Шлях атак через ланцюг постачання: від індійських підрядників до ядра систем Adobe

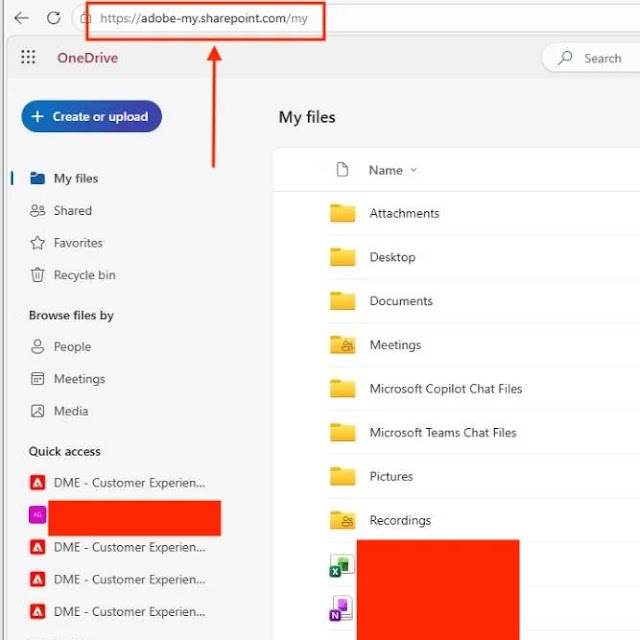

Точкою входу цієї атаки був не прямий інфраструктурний ресурс Adobe, а одна з її залучених компаній з аутсорсингу процесів бізнесу в Індії (BPO) — типовий сценарій атаки через ланцюг постачання. Зловмисники встановили на комп’ютері одного з працівників BPO компанії віддалений доступний троян (RAT) через фішингові повідомлення електронної пошти, отримали первинну точку опори, а потім за допомогою атаки типу «синьор фішинг» (spear-phishing) націлилися на керівника ураженого працівника, розширивши таким чином зону контролю в мережі.

Установлений RAT не лише дає змогу отримувати доступ до документів цільового комп’ютера, а також дозволяє запускати мережеву вебкамеру пристрою та перехоплювати приватні повідомлення, що передаються через WhatsApp, надаючи глибші можливості доступу, значно ширші за звичайне проникнення на офісні пристрої. Цей шлях демонструє системні прогалини в безпековому контролі сторонніх постачальників, коли компанії передають на аутсорсинг ключові бізнес-процеси.

Високий ризик витоку даних: повне розкриття інформації від підтримки до нульового дня HackerOne

Набір даних, який імовірно було скомпрометовано, є надзвичайно чутливим за своїм характером і охоплює різні типи цінної інформації:

13,0 мільйона звернень у службу підтримки: містить імена клієнтів, електронні адреси, відомості про акаунти та описи технічних проблем — ідеальний матеріал для точкового фішингу та крадіжки ідентифікаційних дан

15,000 записів працівників: інформація про внутрішніх співробітників компанії, яку можуть використати для глибших атак соціальної інженерії

Усі записи подань винагород HackerOne: найруйнівніша частина — включає непублічні безпекові вразливості, про які повідомляли дослідники безпеки в звітах програми винагород. До моменту виправлення Adobe та публікації патча ці відомості про «нульові дні» (zero-days) можуть, якщо потраплять до рук зловмисників, забезпечити готовий маршрут для подальших атак

Різні внутрішні документи: конкретний обсяг підлягає подальшому уточненню

Поради GoPlus для безпеки користувачів: негайні захисні дії

Щодо цього інциденту GoPlus радить користувачам, на яких впливають послуги Adobe, негайно виконати такі кроки: по-перше, увімкнути двофакторну автентифікацію (2FA), щоб навіть у разі витоку пароля акаунт не можна було напряму перехопити; по-друге, змінити паролі для відповідних акаунтів Adobe, щоб не використовувати їх повторно на кількох платформах; по-третє, бути вкрай обережними щодо будь-яких телефонних дзвінків або листів, у яких стверджується, що це «офіційна служба підтримки Adobe» — витокова інформація з звернень у підтримку може бути використана для точкових шахрайств через соціальну інженерію.

GoPlus також нагадує користувачам дотримуватися принципу «четвірки “не”» для захисту від фішингу: не переходити за невідомими посиланнями, не встановлювати програмне забезпечення невідомого походження, не підписувати угоди, що виглядають сумнівно, і не переказувати кошти на не перевірені адреси.

Поширені питання

Чи підтвердила офіційна сторона Adobe витік даних?

Станом на зараз Adobe не опублікувала жодних офіційних заяв, які підтверджують або спростовують цей інцидент. Наявна інформація здебільшого походить з заяв самого нападника та звіту «International Cyber Digest»; очікується офіційна реакція Adobe або незалежна стороння верифікація. Користувачам слід вжити превентивних заходів, доки інформація не буде чітко підтверджена.

Чому витік записів подань винагород HackerOne є особливо небезпечним?

Записи подань у HackerOne містять непублічні вразливості безпеки, про які дослідники безпеки повідомляли в програмі винагород за виявлення вразливостей. Для Adobe вони мають характер «zero-day» до того часу, поки Adobe не завершить виправлення та не опублікує патч. Якщо ці відомості потраплять до рук зловмисників, їх можуть одразу використати для нових атак проти продуктів Adobe, наражаючи на безпосередній ризик користувачів — як приватних осіб, так і компаній — які використовують програмне забезпечення Adobe.

Як атаки через ланцюг постачання обходять власні заходи безпеки компанії?

Атаки через ланцюг постачання здійснюються шляхом проникнення в аутсорсингового підрядника цільової компанії, тим самим обходячи власні межі безпеки компанії. Навіть якщо заходи безпеки самої Adobe є суворими, якщо залучена нею третя сторона BPO-підрядник не відповідає потрібним стандартам безпеки, він все одно стане точкою прориву для атакувальників. Експерти з безпеки рекомендують регулярно проводити аудит усіх сторонніх постачальників, які мають право доступу до даних, а також жорстко обмежувати права на використання можливостей масового експорту даних.