SongJin'anS

4.26早間分析

小时线贴布林中轨震荡,BOLL缩口,上轨77818强压、下轨77238强支撑,KDJ属弱反弹,无明确趋势。

美联储“高利率更久”预期压制风险情绪,叠加全球加密监管趋严,市场缺增量资金,震荡系内外因素共振。

操作建议:76000-76500箜,目标74000-74500.$ETH #WCTC交易王PK #rsETH攻击事件后续进展

小时线贴布林中轨震荡,BOLL缩口,上轨77818强压、下轨77238强支撑,KDJ属弱反弹,无明确趋势。

美联储“高利率更久”预期压制风险情绪,叠加全球加密监管趋严,市场缺增量资金,震荡系内外因素共振。

操作建议:76000-76500箜,目标74000-74500.$ETH #WCTC交易王PK #rsETH攻击事件后续进展

ETH0.13%

- 報酬

- いいね

- コメント

- リポスト

- 共有

- 報酬

- いいね

- コメント

- リポスト

- 共有

2026年に戦略によって購入されたBTC —> 2026年に採掘されたビットコイン 51,750 BTC

マイケル・セイラーは発行率の2.75倍を購入しており、彼らはビットコインを一切売らない。

これは世界で唯一の企業だけです。

これがどのように終わるか理解していますか?

マイケル・セイラーは発行率の2.75倍を購入しており、彼らはビットコインを一切売らない。

これは世界で唯一の企業だけです。

これがどのように終わるか理解していますか?

BTC0.2%

- 報酬

- いいね

- コメント

- リポスト

- 共有

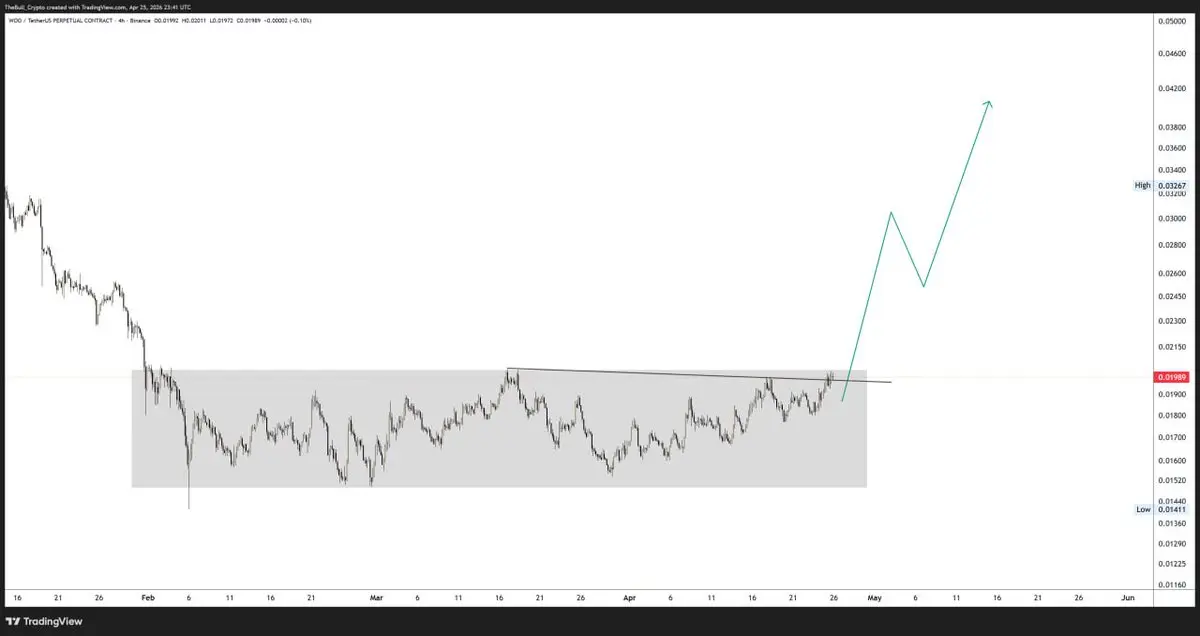

【$AGT 信号】待ち受けコールでロングを掛ける

$AGT 1H RSI 77.36 高値で鈍化、MACDヒストグラムが縮小し始める。4Hのボリンジャーバンド上限0.0162が明らかに抑制、買い圧力の比率は68%だが資金費率は0.1231%とやや高く、買売の駆け引きが激化。現在価格0.01546は目標1に近づきつつあり、リスクリワードは非常に悪いため、追い買いは避ける。

🎯方向:買い(注文待ち)

⚡エントリー/注文:0.01300

🛑ストップロス:0.01272

🚀目標1:0.01545

🚀目標2:0.01551

🛡️取引管理:

- 戦略実行:目標1到達後に50%のポジションを減らし、ストップロスを0.01380に引き上げる。価格が0.01290以下に下落した場合は手動で退出し、資本を保護。

深度ロジック:資金費率が高いため、買い圧力を維持しながら上昇を続けるには継続的な取引量の増加が必要だが、1Hの取引量はピークから約70%まで低下し、勢いは明らかに衰退。0.0130付近(EMA20/50の接近エリア)まで調整した場合、下支えの注文は厚く、4HのMACDゴールデンクロスの継続と相まって反発の可能性が高い。現在の価格で直接ロングを追うのはリスクがリターンを上回るため、より良いエントリーポイントを待つ。

リアルタイムの相場を見る 👇 $AGT

---

私をフォロー:暗号市

原文表示$AGT 1H RSI 77.36 高値で鈍化、MACDヒストグラムが縮小し始める。4Hのボリンジャーバンド上限0.0162が明らかに抑制、買い圧力の比率は68%だが資金費率は0.1231%とやや高く、買売の駆け引きが激化。現在価格0.01546は目標1に近づきつつあり、リスクリワードは非常に悪いため、追い買いは避ける。

🎯方向:買い(注文待ち)

⚡エントリー/注文:0.01300

🛑ストップロス:0.01272

🚀目標1:0.01545

🚀目標2:0.01551

🛡️取引管理:

- 戦略実行:目標1到達後に50%のポジションを減らし、ストップロスを0.01380に引き上げる。価格が0.01290以下に下落した場合は手動で退出し、資本を保護。

深度ロジック:資金費率が高いため、買い圧力を維持しながら上昇を続けるには継続的な取引量の増加が必要だが、1Hの取引量はピークから約70%まで低下し、勢いは明らかに衰退。0.0130付近(EMA20/50の接近エリア)まで調整した場合、下支えの注文は厚く、4HのMACDゴールデンクロスの継続と相まって反発の可能性が高い。現在の価格で直接ロングを追うのはリスクがリターンを上回るため、より良いエントリーポイントを待つ。

リアルタイムの相場を見る 👇 $AGT

---

私をフォロー:暗号市

- 報酬

- いいね

- コメント

- リポスト

- 共有

$TIMECHRONO

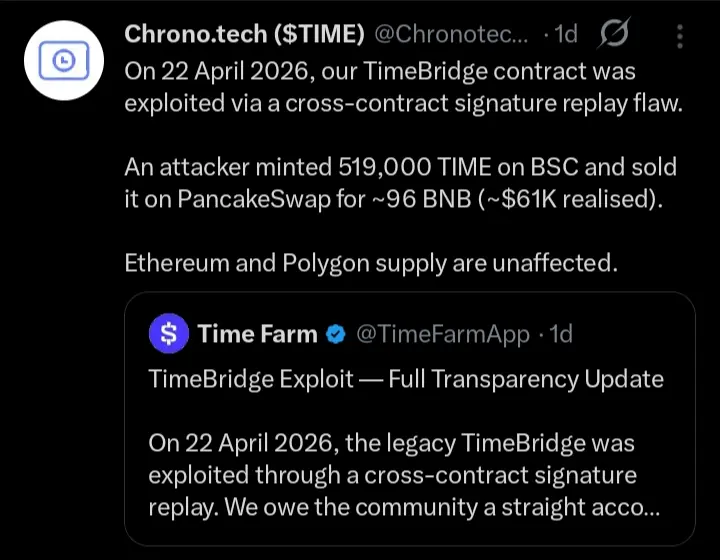

TimeBridgeの脆弱性 — 完全透明性のアップデート

2026年4月22日、旧TimeBridgeはクロスコントラクト署名のリプレイを通じて悪用されました。私たちはコミュニティに対し、何が起こったのか、何を失ったのか、そしてどのように修正しているのかを正直に報告する義務があります。

何が起こったのか

攻撃者はCGU (Polygon)ブリッジからのバリデータ署名付きメッセージを使用し、それをTIME (BSC)コントラクトにリプレイしました — 両コントラクトは同一のメッセージダイジェスト方式と同じバリデータ署名者セットを共有していました。BSCのTIMEコントラクトは署名を受け入れ、ロックされていなかったTIMEをミントしました。

二つの不正なミント、両方ともBSC上で:

• 50,000 TIME — 12:59:37 UTC — 取引

• 469,000 TIME — 13:23:59 UTC — 取引

総不正ミント量:519,000 TIME (~$872K 名目上)。

攻撃者が実際に気付いたこと

両方のトランシェは、激しいスリッページを伴ってPancakeSwapのTIME/WBNBプールに投下されました。攻撃者の総収益は96.2 BNB (≈ $61,142) — 彼らが発行した名目の約7%に相当します。約46.21 BNBはRelayを

TimeBridgeの脆弱性 — 完全透明性のアップデート

2026年4月22日、旧TimeBridgeはクロスコントラクト署名のリプレイを通じて悪用されました。私たちはコミュニティに対し、何が起こったのか、何を失ったのか、そしてどのように修正しているのかを正直に報告する義務があります。

何が起こったのか

攻撃者はCGU (Polygon)ブリッジからのバリデータ署名付きメッセージを使用し、それをTIME (BSC)コントラクトにリプレイしました — 両コントラクトは同一のメッセージダイジェスト方式と同じバリデータ署名者セットを共有していました。BSCのTIMEコントラクトは署名を受け入れ、ロックされていなかったTIMEをミントしました。

二つの不正なミント、両方ともBSC上で:

• 50,000 TIME — 12:59:37 UTC — 取引

• 469,000 TIME — 13:23:59 UTC — 取引

総不正ミント量:519,000 TIME (~$872K 名目上)。

攻撃者が実際に気付いたこと

両方のトランシェは、激しいスリッページを伴ってPancakeSwapのTIME/WBNBプールに投下されました。攻撃者の総収益は96.2 BNB (≈ $61,142) — 彼らが発行した名目の約7%に相当します。約46.21 BNBはRelayを

原文表示

- 報酬

- いいね

- コメント

- リポスト

- 共有

- 報酬

- いいね

- コメント

- リポスト

- 共有

最新情報:AVAXは勢いが高まり、$9.60の抵抗線付近でブレイクアウトを狙っており、テクニカル分析とホエールのポジショニングに基づき、目標は約$10.50〜$11.20。$AVAX

AVAX-0.32%

- 報酬

- 1

- コメント

- リポスト

- 共有

#加密市場行情震盪 現在のBTCコントラクト市場動向(2026-04-26)

• 現在価格:約77,000–77,500 USDT、高値での震蕩。

• 重要な位置

◦ レジスタンス:78,000–79,000(集中的ロスカットエリア、売り圧力が重い);80,000(心理的節目、売り圧力の壁)。

◦ サポート:76,500–77,000(短期的な生命線);74,900–75,100(強力なサポート、100日移動平均線)。

• テクニカル面:日足は強気の並び、4時間足は高値圏で震蕩;30分足はやや弱く、調整に注意。

• 資金面:全ネットワークで買いと売りの攻防が激しく、強制ロスカットが頻発、投資家の心理は慎重傾向。

• 現在価格:約77,000–77,500 USDT、高値での震蕩。

• 重要な位置

◦ レジスタンス:78,000–79,000(集中的ロスカットエリア、売り圧力が重い);80,000(心理的節目、売り圧力の壁)。

◦ サポート:76,500–77,000(短期的な生命線);74,900–75,100(強力なサポート、100日移動平均線)。

• テクニカル面:日足は強気の並び、4時間足は高値圏で震蕩;30分足はやや弱く、調整に注意。

• 資金面:全ネットワークで買いと売りの攻防が激しく、強制ロスカットが頻発、投資家の心理は慎重傾向。

BTC0.2%

- 報酬

- 1

- コメント

- リポスト

- 共有

AAVEは14日後に$102 ターゲットを狙っており、スマートマネーはロングを押し進めている一方で、価格は$96付近にとどまり、サポートの合流と売られ過ぎのシグナルが点滅している。$AAVE

AAVE-0.33%

- 報酬

- いいね

- コメント

- リポスト

- 共有

これはおそらく農村の自宅建築の天井のレベルでしょう!

原文表示

- 報酬

- いいね

- コメント

- リポスト

- 共有

$KLIC

それは壊れた 💥 2000年から続くネックラインを

原文表示それは壊れた 💥 2000年から続くネックラインを

- 報酬

- いいね

- コメント

- リポスト

- 共有

#CryptoMarketSeesVolatility ああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああ

原文表示

- 報酬

- いいね

- コメント

- リポスト

- 共有

私は購入しています。

#1000倍を必要としています。

私を宣伝してください。

原文表示#1000倍を必要としています。

私を宣伝してください。

- 報酬

- いいね

- コメント

- リポスト

- 共有

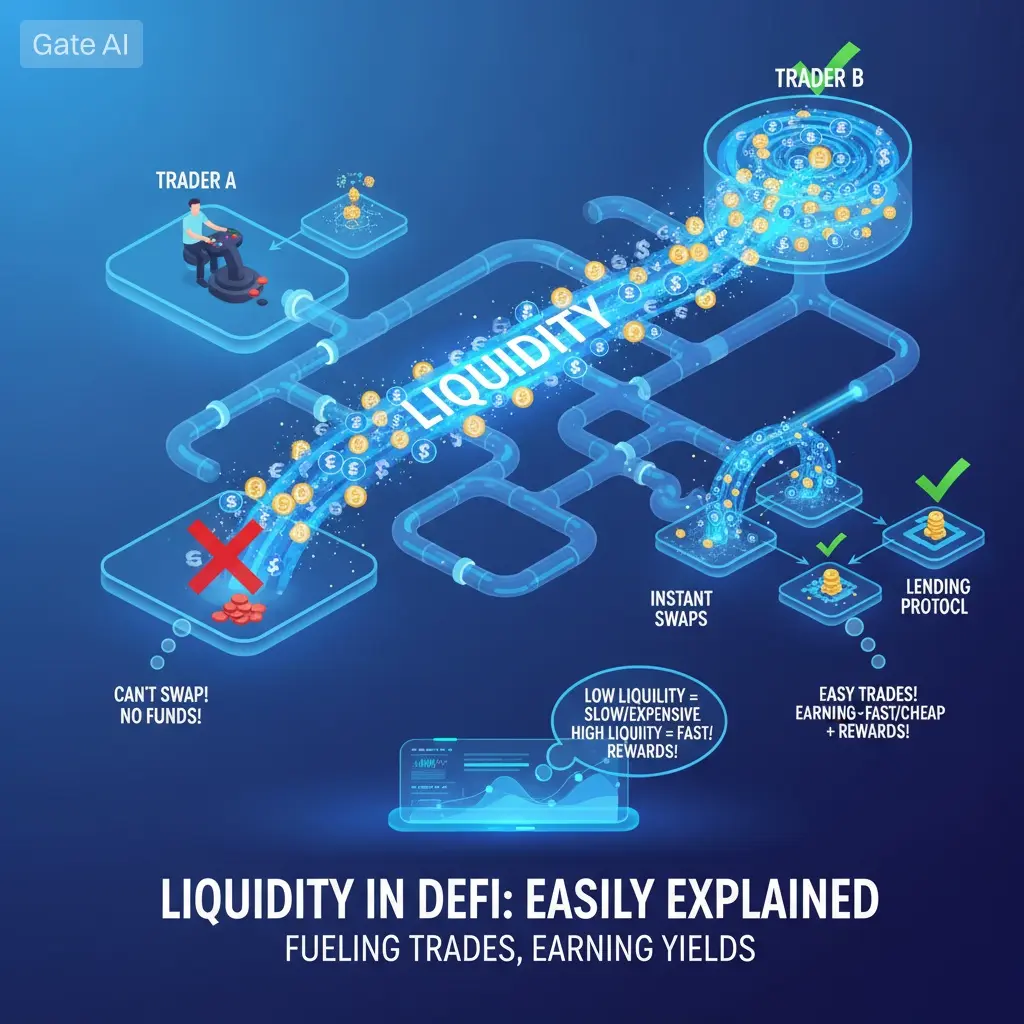

DeFiにおける流動性は、単に手数料やインセンティブを得ることに焦点を当てたものと誤解されがちですが、実際にははるかに深い役割を果たしています。それは単なる受動的な収入だけでなく、自分の戦略、リスク許容度、期待に沿った形で市場内でのポジショニングを行うことに関わっています。

STONfiでは、選択する流動性ペアはランダムな決定ではありません。各ペアに参加することは、実質的にあなたの市場エクスポージャーを定義します。どの資産を間接的に保有しているのか、それらの資産が互いにどのように相互作用し、異なる市場状況下であなたのポジションがどのように振る舞うのかを決めているのです。

これにより、あなたのリスクプロファイルにも直接影響します。あるペアはより安定性を提供しますがリターンは低めである一方、他のペアはより高いボラティリティを伴い、より大きなリターンの可能性をもたらすことがあります。インパーマネントロス、価格乖離、取引量の活動はすべて、時間とともにあなたのポジションの真のパフォーマンスを形成する要素となります。

同時に、あなたのリターンの可能性は、手数料だけでなく、その流動性プールの活動性と効率性にも結びついています。高取引量のペアはより安定したリターンを生み出す可能性が高い一方、新興またはニッチなプールはより高いインセンティブを提供しますが、不確実性も増加します。

これらのダイナミクス

原文表示STONfiでは、選択する流動性ペアはランダムな決定ではありません。各ペアに参加することは、実質的にあなたの市場エクスポージャーを定義します。どの資産を間接的に保有しているのか、それらの資産が互いにどのように相互作用し、異なる市場状況下であなたのポジションがどのように振る舞うのかを決めているのです。

これにより、あなたのリスクプロファイルにも直接影響します。あるペアはより安定性を提供しますがリターンは低めである一方、他のペアはより高いボラティリティを伴い、より大きなリターンの可能性をもたらすことがあります。インパーマネントロス、価格乖離、取引量の活動はすべて、時間とともにあなたのポジションの真のパフォーマンスを形成する要素となります。

同時に、あなたのリターンの可能性は、手数料だけでなく、その流動性プールの活動性と効率性にも結びついています。高取引量のペアはより安定したリターンを生み出す可能性が高い一方、新興またはニッチなプールはより高いインセンティブを提供しますが、不確実性も増加します。

これらのダイナミクス

- 報酬

- 1

- コメント

- リポスト

- 共有

おはようございます、ビルダーの皆さん ☀️

勝つ日もあれば、学ぶ日もある…どちらも重要です。

原文表示勝つ日もあれば、学ぶ日もある…どちらも重要です。

- 報酬

- いいね

- コメント

- リポスト

- 共有

【$ETH シグナル】空売り - 4H MACD弱気圧制御

$ETH (4H MACD棒線-0.6659持続縮小、1Hボリンジャーバンド縮小幅15ポイント。資金料率-0.0011%ほぼゼロ、買い売り深度比1.22だが売り圧力は衰えず。現価格2318.21は4Hボリンジャーバンドの中央線2322.72下限に密着、反発の勢い不足。)

🎯方向:空売り

⚡エントリー/注文:2318.03 - 2333.20

🛑ストップロス:2351.87

🚀ターゲット1:2295.87

🚀ターゲット2:2277.21

🛡️取引管理:

- 実行戦略:ターゲット1到達後に50%のポジションを減らし、ストップロスを損益分岐点に引き上げる。価格がエントリーポイントに戻った場合は自動的に離脱し、元本を保護。

(深度ロジック:連続4本の4Hローソク足で買い手の占有率が0.52未満、1H MACDのゴールデンクロスは有効な拡大を示さず。現在のリスクリワード比は2:1で、試す価値あり。)

リアルタイム相場を見る 👇 $ETH

---

私をフォロー:暗号市場の最新分析と洞察をもっと入手! $BTC $ETH $SOL

#WCTC交易王PK #加密市场行情震荡 #rsETH攻击事件后续进展

原文表示$ETH (4H MACD棒線-0.6659持続縮小、1Hボリンジャーバンド縮小幅15ポイント。資金料率-0.0011%ほぼゼロ、買い売り深度比1.22だが売り圧力は衰えず。現価格2318.21は4Hボリンジャーバンドの中央線2322.72下限に密着、反発の勢い不足。)

🎯方向:空売り

⚡エントリー/注文:2318.03 - 2333.20

🛑ストップロス:2351.87

🚀ターゲット1:2295.87

🚀ターゲット2:2277.21

🛡️取引管理:

- 実行戦略:ターゲット1到達後に50%のポジションを減らし、ストップロスを損益分岐点に引き上げる。価格がエントリーポイントに戻った場合は自動的に離脱し、元本を保護。

(深度ロジック:連続4本の4Hローソク足で買い手の占有率が0.52未満、1H MACDのゴールデンクロスは有効な拡大を示さず。現在のリスクリワード比は2:1で、試す価値あり。)

リアルタイム相場を見る 👇 $ETH

---

私をフォロー:暗号市場の最新分析と洞察をもっと入手! $BTC $ETH $SOL

#WCTC交易王PK #加密市场行情震荡 #rsETH攻击事件后续进展

- 報酬

- いいね

- コメント

- リポスト

- 共有

もっと詳しく