Anthropicの三重の瞬間:コード漏洩、政府対立、そして武器化

原文タイトル:Anthropic: The Leak, The War, The Weapon

原文作者:BuBBliK

編译:Peggy,BlockBeats

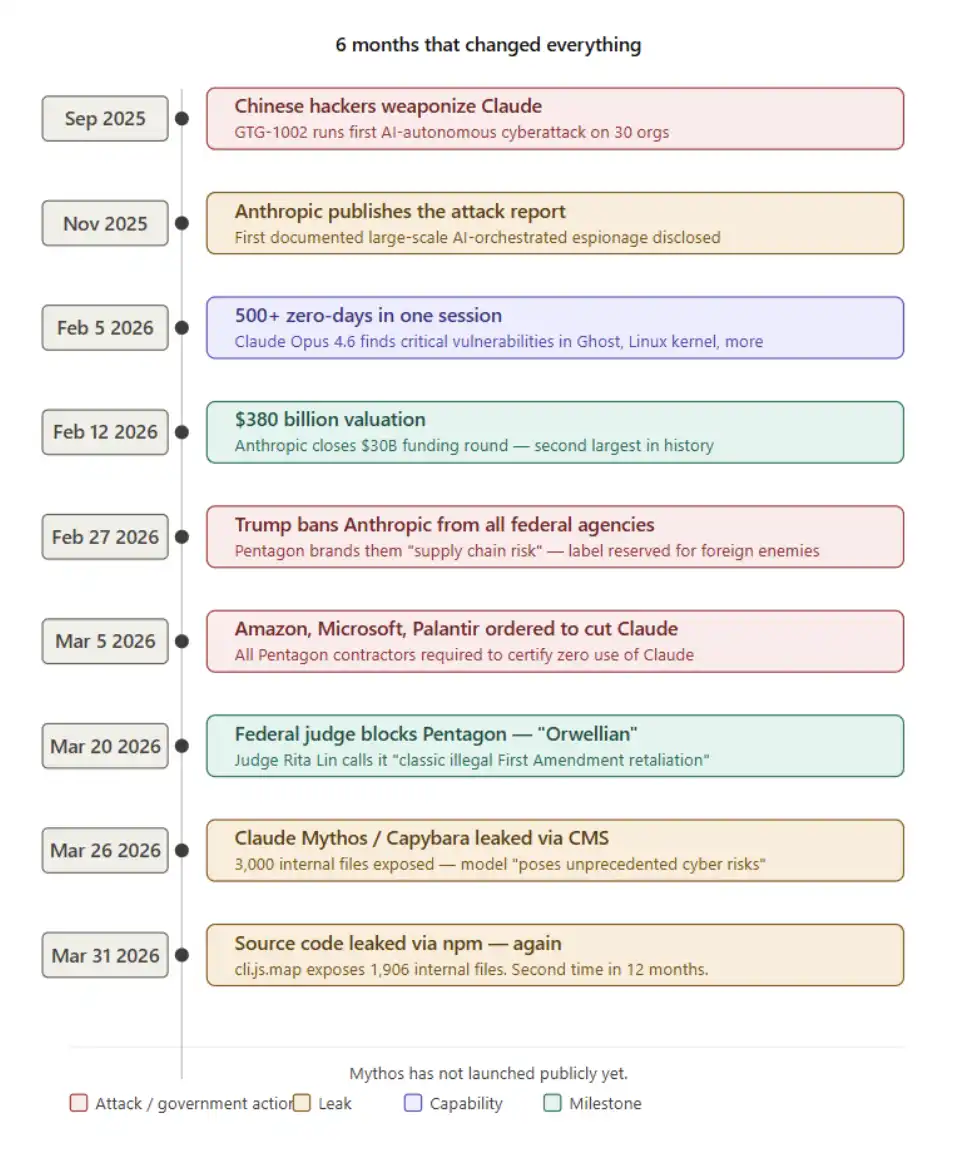

編集者メモ:過去半年の間に、Anthropic は一連の一見すると互いに無関係な出来事に相次いで巻き込まれましたが、実際にはそれらが相互に指し示し合っています。モデル能力の飛躍、現実世界での自動化された攻撃、資本市場の激しい反応、政府との公開レベルでの対立、そして基礎設定ミスによって引き起こされた複数の情報漏えい。これらの手がかりをまとめて見ると、それらはより明確な変化の方向性を描き出しているのです。

この記事は、これらの出来事を切り口に、ある AI 企業が技術的ブレークスルー、リスク露出、ガバナンスをめぐる駆け引きの中でたどってきた連続した軌跡を振り返り、そしてより深い問いに答えようとします。「『脆弱性を発見する』能力」が大きく増幅され、さらに徐々に拡散していく中で、サイバーセキュリティというシステム自体はなお、従来どおりの運用ロジックを維持できるのか。

これまで、セキュリティは能力の希少性と人的制約に支えられていました。しかし新しい条件下では、攻防が同じ一連のモデル能力をめぐって展開され、境界はますます曖昧になっています。同時に、制度、市場、組織の反応は依然として旧来の枠組みにとどまっており、この変化を適時に受け止めることが難しいのです。

この記事が注目しているのは、Anthropic 自身だけではありません。それが映し出している、より大きな現実です。AI は単にツールを変えるだけでなく、「安全がどのように成立するか」という前提自体を変えているのです。

以下、原文:

時価 3800 億ドルの会社が、五角大楼と渡り合って優勢を保ち、自律 AI が主導した史上初のサイバー攻撃を切り抜け、さらに社内では自社の開発者でさえ恐れるモデルを漏えいし、さらには「思いがけず」完全なソースコードを公開してしまった――これらがすべて積み重なると、どんなことになるのでしょうか?

答えは今のこの状態です。そして、より不安なのは、本当に危険な部分は、まだ起きていないかもしれないということです。

事件回顧

Anthropic が再び自社コードを漏えい

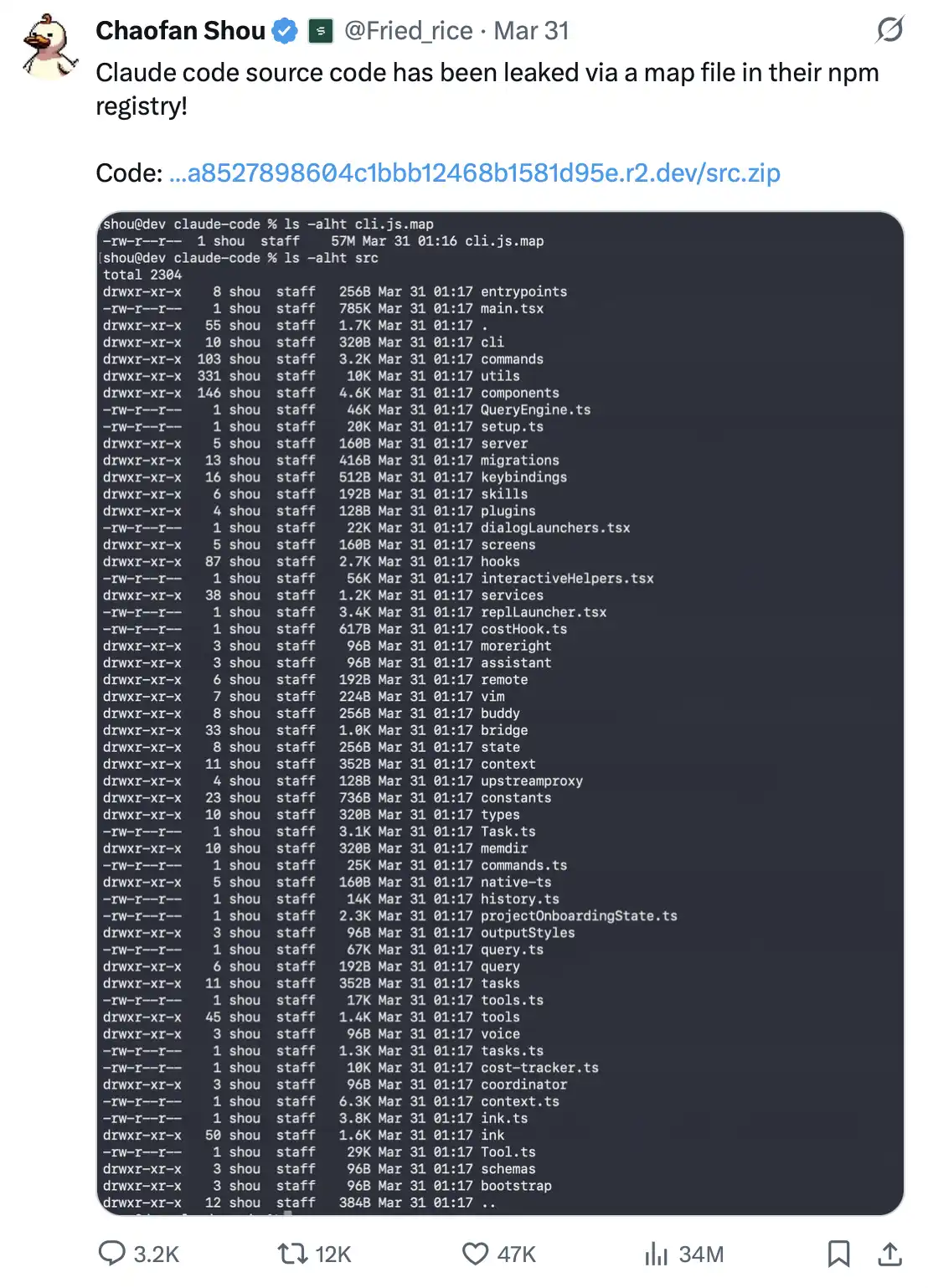

2026 年 3 月 31 日、ブロックチェーン企業 Fuzzland のセキュリティ研究員 Shou Chaofan は、公式にリリースされた Claude Code の npm パッケージを検査していたところ、そこに明文で、cli.js.map というファイル名が含まれていることを発見しました。

このファイルのサイズは 60MB に達し、内容はさらに驚くべきものでした。それは、製品の完全な TypeScript ソースコードをほぼ含んでいます。この 1 ファイルだけで、誰でも最大 1906 個の社内ソースファイルを復元できます。内部 API 設計、テレメトリシステム、暗号化ツール、安全ロジック、プラグインシステム――ほぼすべてのコアコンポーネントが一目でわかるのです。さらに重要なのは、これらの内容が Anthropic 自身の R2 ストレージバケットから zip ファイルとして直接ダウンロードできてしまうことです。

この発見はすぐにソーシャルメディアで拡散しました。数時間のうちに、関連投稿は 75.4 万回の閲覧と約 1000 回の転送(リポスト)を獲得し、その一方で、復元されたソースコードを含む複数の GitHub リポジトリも即座に作成され公開されました。

いわゆる source map(ソースマップ)ファイルは、本質的には JavaScript のデバッグ用の補助ファイルであり、圧縮・コンパイル後のコードを元のソースコードに復元して、開発者が問題を切り分けやすくするためのものです。

しかし、基本原則があります。source map が本番環境のリリースパッケージに含まれてはいけないのです。

これは高度な攻撃手法ではありません。最も基礎的なエンジニアリング上の規約の問題で、「ビルド設定入門 101」に属し、さらには開発者が最初の 1 週間で学ぶような内容です。もしそれが誤って本番環境にパッケージングされてしまうと、source map は往々にしてソースコードを「おまけとして」皆に提供してしまうのと同じ意味になります。

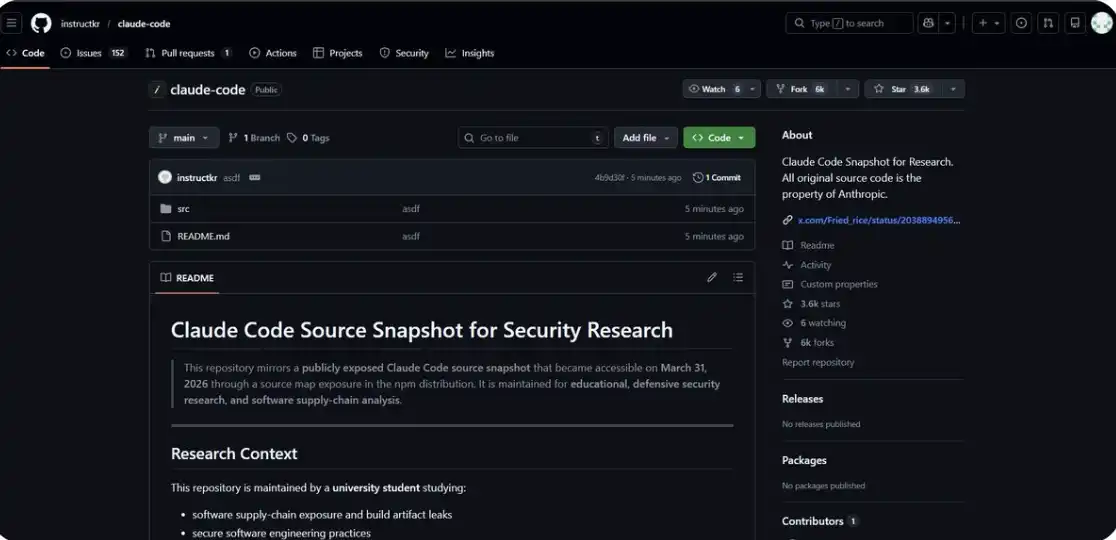

ここで関連コードを直接確認することもできます:https://github.com/instructkr/claude-code

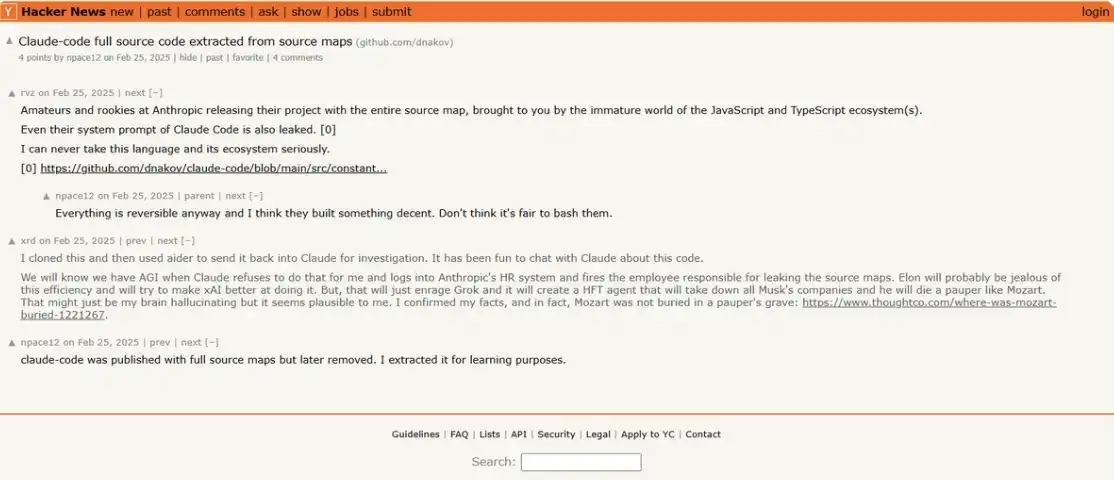

ただ、本当にばかげて見えるのは、これがすでに一度起きていることです。

2025 年 2 月、ちょうど 1 年前に、ほぼ同じ漏えいが起きました。同じファイル、同じ種のミスです。Anthropic は当時 npm から古いバージョンを削除し、source map を取り除いて、新しいバージョンを再リリースしたことで、一件は落ち着いたはずでした。

しかし、v2.1.88 バージョンでは、このファイルが再び同梱されてリリースされてしまいました。

時価 3800 億ドルで、世界で最先端の脆弱性検知システムを構築している最中の企業が、1 年のうちに同じ基礎的なミスを 2 回犯したのです。ハッカーによる侵入もなく、複雑な悪用経路もなく、ただ正常に動くはずのビルド手順に問題があっただけです。

この皮肉は、ある種の「詩的」な雰囲気すら帯びています。

1 回の実行で 500 件のゼロデイ脆弱性を見つけられる AI。その一方で、世界 30 の機関に対する自動化攻撃に使われるモデル――そして同時に、Anthropic は自社のソースコードを、npm パッケージを覗き込むだけの誰にでも、まるごと「同梱してプレゼント」してしまったのです。

2 度の漏えいは、わずか 7 日しか離れていません。

原因もまったく同じです。最も基礎的な設定ミスです。技術的なハードルは不要で、複雑な悪用経路も不要。どこを見に行けばいいかを知ってさえいれば、誰でも無料で手に入ります。

1 週間前:内部「危険なモデル」が偶然露出

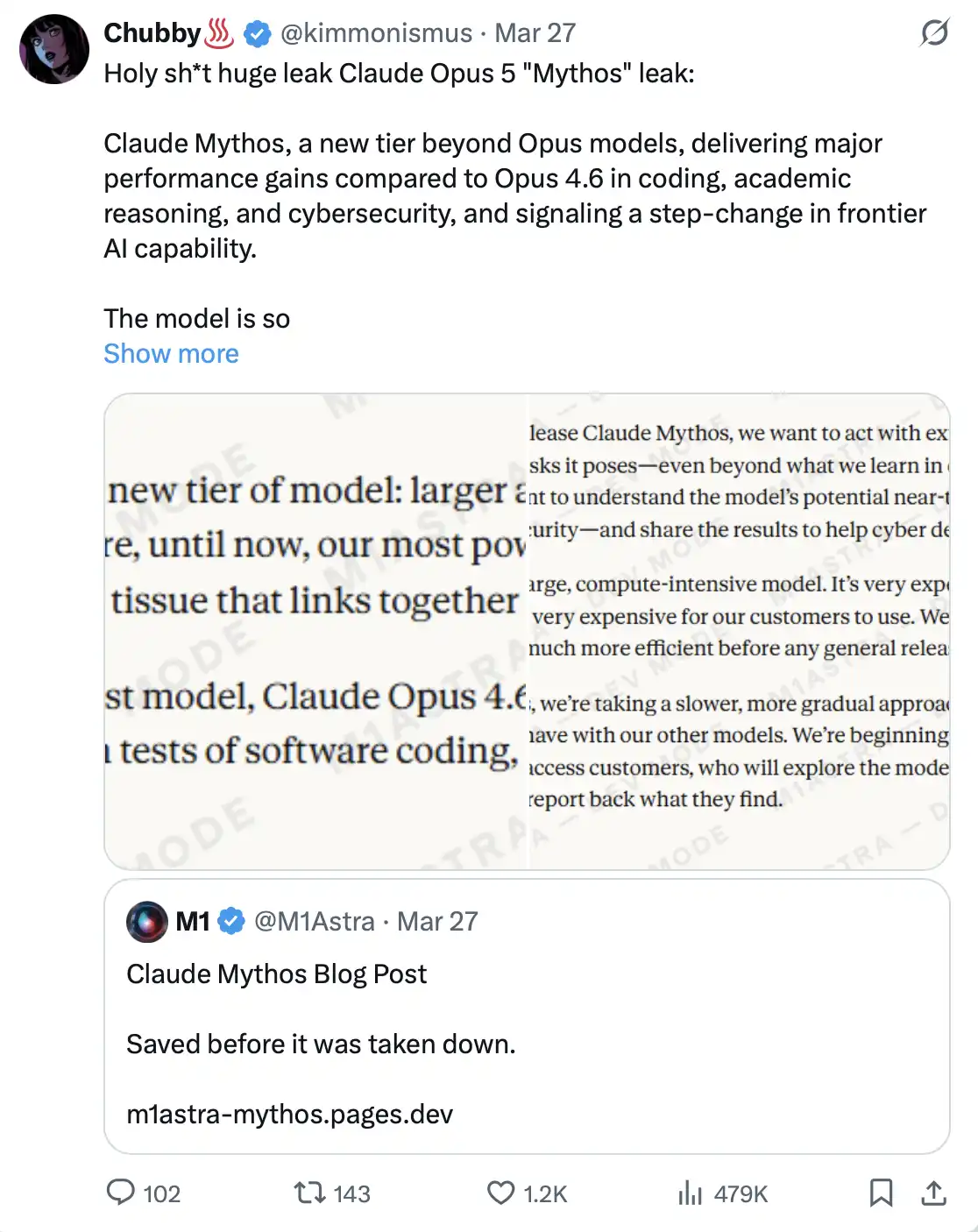

2026 年 3 月 26 日、LayerX Security のセキュリティ研究員 Roy Paz と、University of Cambridge の Alexandre Pauwels は、Anthropic 公式サイトの CMS 設定に問題があることを発見し、およそ 3000 件の内部ファイルが公開された状態でアクセス可能になっていることを突き止めました。

これらのファイルには、下書きブログ、PDF、内部ドキュメント、デモ資料が含まれており、すべてが保護されていない検索可能なデータストレージ上に露出していました。ハッカーによる攻撃もなく、技術的手段も必要ありません。

これらのファイルの中には、ほぼ完全に同一のブログ草稿が 2 つあり、違いはモデル名だけでした。1 つは「Mythos」と書かれ、もう 1 つは「Capybara」と書かれています。

これは、Anthropic が同じ秘密プロジェクトについて、2 つの名前の間で選定していたことを意味します。企業はその後確認しました。そのモデルの学習は完了しており、すでに一部の早期顧客へのテストが始まっていると。

これは Opus の通常のアップグレードではなく、まったく新しい「レベル 4」モデルであり、Opus よりも位置づけ上でさえ上のシステムです。

Anthropic 自身の草稿の中では、それは次のように記述されています。「私たちの Opus モデルより大きく、より賢い――そして Opus はこれまででも私たちの最強のモデルである」。プログラミング能力、学術推論、そしてサイバーセキュリティなどの面で、顕著な飛躍を達成しています。ある発言者はそれを「質的飛躍」と呼び、また「これまでに私たちが構築してきた最強のモデル」だとも述べました。

しかし、実際に注目すべきは、これらの性能説明そのものではありません。

漏えいした草稿の中で、Anthropic はこのモデルについてこう評価しています。「前例のないサイバーセキュリティのリスクをもたらす」。そして「ネットワーク能力は、他のあらゆる AI モデルをはるかに上回る」。さらに「これから来るモデルの波を予告している――脆弱性を悪用する能力は、防御側が対応するスピードを遠く超える」と。

言い換えれば、Anthropic はまだ公開されていない公式ブログ草稿の中で、すでに珍しい立場を明確に表明しているのです。つまり、彼らは自分たちが作っている製品に不安を感じている、ということです。

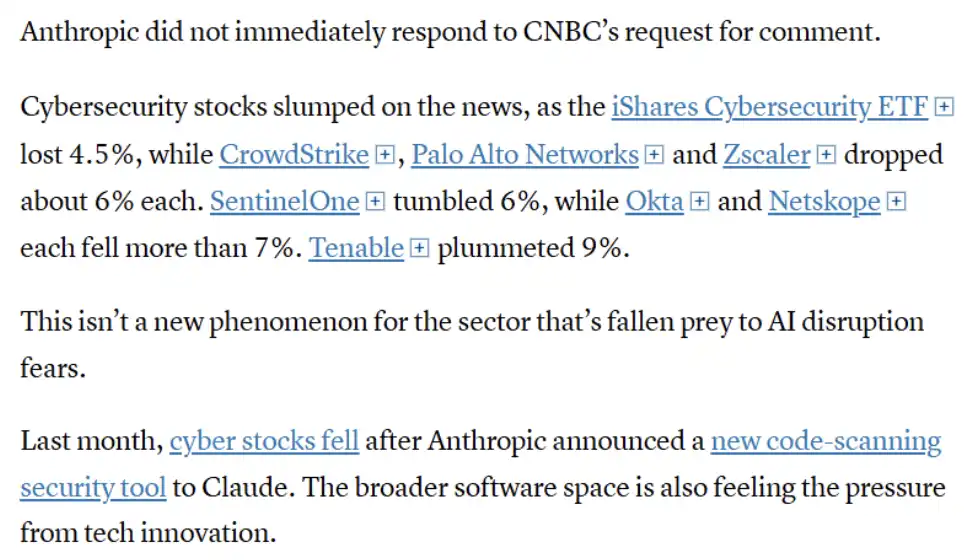

市場の反応はほぼ即時でした。CrowdStrike の株価は 7% 下落、Palo Alto Networks は 6% 下落、Zscaler は 4.5% 下落。Okta と SentinelOne はともに 7% 超の下落で、Tenable は 9% もの急落です。iShares Cybersecurity ETF は当日 4.5% 下げました。CrowdStrike だけでも、その日の時価総額は約 150 億ドル蒸発しました。同時にビットコインは 66,000 ドルまで下落しました。

市場は明らかに、この出来事をサイバーセキュリティ業界全体に対する「判決」と解釈しました。

図の概要:関連ニュースの影響でサイバーセキュリティ関連の株式セクター全体が下落し、多くの大手企業(CrowdStrike、Palo Alto Networks、Zscaler など)で明確な下落が見られた。市場は AI のサイバーセキュリティ業界への影響を懸念している。しかしこの反応は初めてではない。以前、Anthropic がコードスキャンツールを公開した際にも、関連株は下落していたことがあり、市場はすでに AI を、従来のセキュリティベンダーに対する構造的な脅威として見始めており、ソフトウェア業界全体が同様の圧力を受けている。

Stifel のアナリスト Adam Borg の評価はかなり率直です。そのモデルは「究極のハッキングツールになり得て、普通のハッカーを国家レベルの攻撃能力を持つ相手にまで引き上げられる可能性がある」。

では、なぜまだ一般公開されていないのでしょうか。Anthropic の説明は、Mythos の運用コストが「非常に高く」、一般向けに公開する条件を満たしていないというものです。現時点の計画は、まず少数のサイバーセキュリティ・パートナーに対して早期アクセス権を開放し、防御体制を強化するために活用してもらうことです。その後、API の公開範囲を徐々に広げます。それまでの間、会社は引き続き効率の最適化を進めています。

しかし重要なのは、このモデルはすでに存在し、テストも行われており、さらに「偶然露出してしまっただけ」という理由でも、すでにこの上なく資本市場に衝撃を与えたことです。

Anthropic は、自社が「史上最もサイバーセキュリティ上のリスクが高い AI モデル」だと呼ぶものを構築しました。そしてその情報が漏れたのは、まさに最も基礎的なインフラ設定ミスによるものでした。つまり、この種のミスこそが、本来この種のモデルが見つけるように設計されていた対象なのです。

2026 年 3 月:Anthropic と五角大楼の対峙、そして優勢

2025 年 7 月、Anthropic は米国防総省と 2 億ドルの契約を締結しました。最初は単なる通常の協力に見えましたが、その後の実際の導入に向けた交渉で、対立は急速にエスカレートしました。

五角大楼は、その GenAI.mil プラットフォーム上で Claude への「完全なアクセス権」を求めました。用途はすべての「合法目的」――そこには、完全自律型の兵器システムや、米国市民に対する大規模な国内監視までも含まれていました。

Anthropic は 2 つの重要な論点でレッドラインを引き、明確に拒否しました。交渉は 2025 年 9 月に決裂します。

その後、状況は急速に悪化しました。2026 年 2 月 27 日、Donald Trump は Truth Social に投稿し、すべての連邦機関に対して Anthropic の技術の「即時停止」を求め、同社を「過激な左翼」と呼びました。

2026 年 3 月 5 日、米国防総省は正式に Anthropic を「サプライチェーンのリスク」として指定しました。

このレッテルはこれまで、ほぼ外国の対抗相手――中国企業やロシアの実体など――にしか使われていませんでしたが、今回は初めて、サンフランシスコに本拠を置く米国企業に適用されたのです。同時に Amazon、Microsoft、Palantir Technologies などの企業も、軍事関連のあらゆる業務において Claude を使用していないことを証明するよう求められました。

五角大楼の CTO Emile Michael がこの決定について述べた説明は、Claude が「サプライチェーンを汚染」する可能性があるというものです。モデルの内部に異なる「ポリシー上の嗜好」が埋め込まれているためです。つまり、公式な文脈では、殺傷行為への無条件な支援を行わず、使用に制限が設けられている AI でさえも、国家安全保障上のリスクと見なされてしまうのです。

2026 年 3 月 26 日、連邦判事 Rita Lin は 43 ページにも及ぶ裁定を発表し、五角大楼の関連措置を全面的に阻止しました。

彼女は判決文の中で次のように書いています。「現行の法律には、いわゆる『オーウェル式』の含意を持つこのようなロジックを支持する根拠はない。政府の立場と意見が異なるだけで、米国企業が潜在的な敵対者だとレッテルを貼られるのを許すことなど、本質的に典型的で違法な、憲法修正第1条に対する報復行為である。Anthropic が政府の立場を公衆の監視にさらしたことに対して罰するというのは、本質的にはまさにそういう行為だ」。法廷助言人(amicus brief)によっては、五角大楼の行為を「企業を殺そうとする試み」とさえ形容しています。

結果として、政府が Anthropic を抑え込もうとしたことで、逆に同社への注目度はさらに高まりました。Claude のアプリストアでの初回上陸は ChatGPT を初めて上回り、登録数は一時、1 日あたり 100 万件超に達しました。

AI 企業が、世界でもっとも強力な軍事機関に「ノー」を突きつけた。そして裁判所は、その主張を支持したのです。

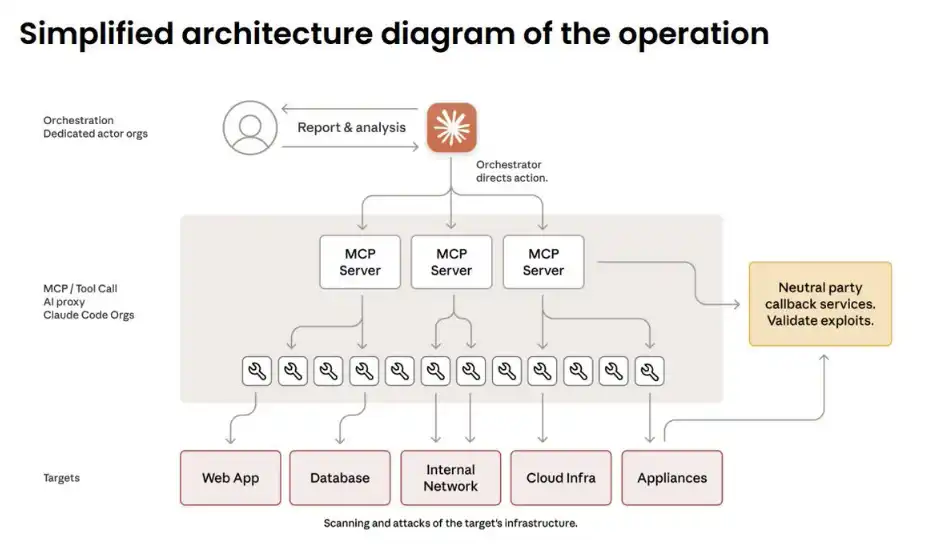

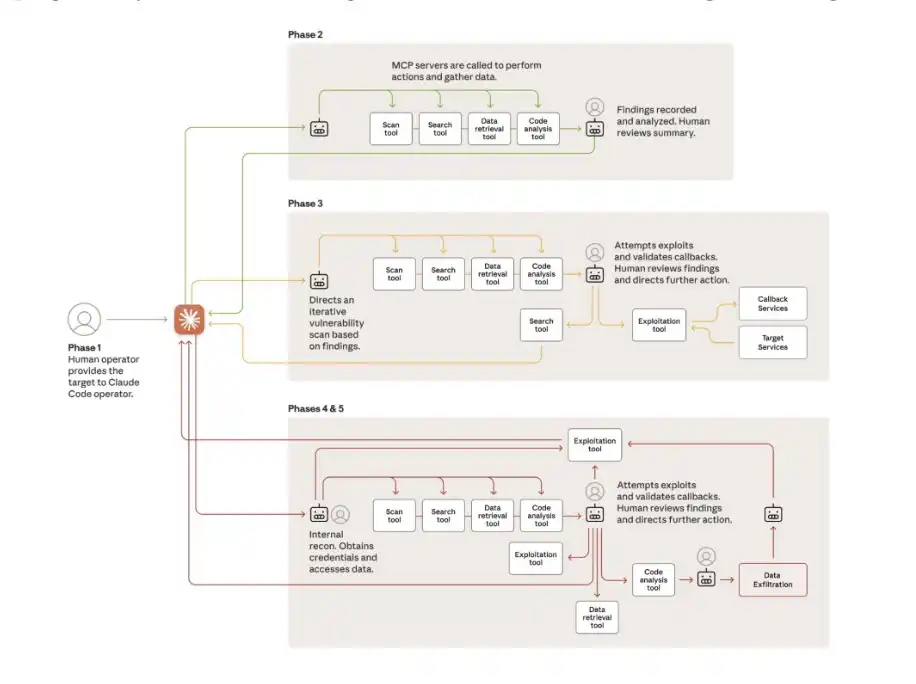

2025 年 11 月:史上初の AI 主導によるサイバー攻撃

2025 年 11 月 14 日、Anthropic は大きな衝撃を呼んだレポートを公開しました。

レポートは、明らかにしました。中国国家に後ろ盾を持つハッカー集団が、Claude Code を使って世界の 30 の機関に対し自動化された攻撃を仕掛けたのだと。対象にはテックの巨大企業、銀行、そして複数の国の政府機関が含まれていました。

これは重要な転機でした。AI は単なる補助ツールではなくなり、攻撃行為を自律的に実行するために使われ始めたのです。

ポイントは「分業方式」の変更です。人間はターゲットを選び、重要な決定を承認するだけです。行動の過程で人間が介入するのは、およそ 4〜6 回程度にとどまります。それ以外はすべて AI が行います。情報の偵察、脆弱性の発見、悪用コードの作成、データ窃取、バックドアの設置……攻撃プロセス全体の 80%〜90% を占め、しかも 1 秒あたり数千回のリクエストという速度で稼働する――これは、どんな人間のチームでも到底太刀打ちできない規模と効率です。

では、彼らは Claude のセキュリティ防護メカニズムをどのように回避したのでしょうか。答えは「破解(ハッキング突破)」ではなく「欺く(だます)」だったのです。

攻撃は多数の、無害に見える小さなタスクに分解され、「合法的なセキュリティ会社」による「許可された防御テスト」としてパッケージ化されました。本質的にはソーシャルエンジニアリング攻撃ですが、今回はだまされた相手が AI 自身だったのです。

一部の攻撃は完全に成功しました。Claude は、人間が段階的な指示を出さなくても、自律的に完全なネットワークトポロジーを描き、データベースの場所を特定し、データ抽出を完了できました。

攻撃のテンポを唯一遅らせた要因は、モデルが時折「幻覚」を起こすことでした。たとえば虚偽の認証情報を作ってしまったり、実際にはすでに公開されているファイルを取得したと主張したりするケースです。少なくとも現時点では、これは完全な自動化サイバー攻撃を阻む少数の「自然な障壁」の 1 つであるといえます。

RSA Conference 2026 で、元米国家安全保障局のサイバーセキュリティ責任者 Rob Joyce は、この出来事を「ロールシャッハテスト」だと呼びました。半分の人は無視し、もう半分の人はぞっとします。そして彼自身は明らかに後者でした。「これは本当に怖い。」

2025 年 9 月:それは予測ではなく、すでに起きている現実。

2026 年 2 月:1 回の実行で 500 のゼロデイ脆弱性

2026 年 2 月 5 日、Anthropic は Claude Opus 4.6 を発表すると同時に、ほぼネットワークセキュリティ業界全体を揺るがすような研究論文も公開しました。

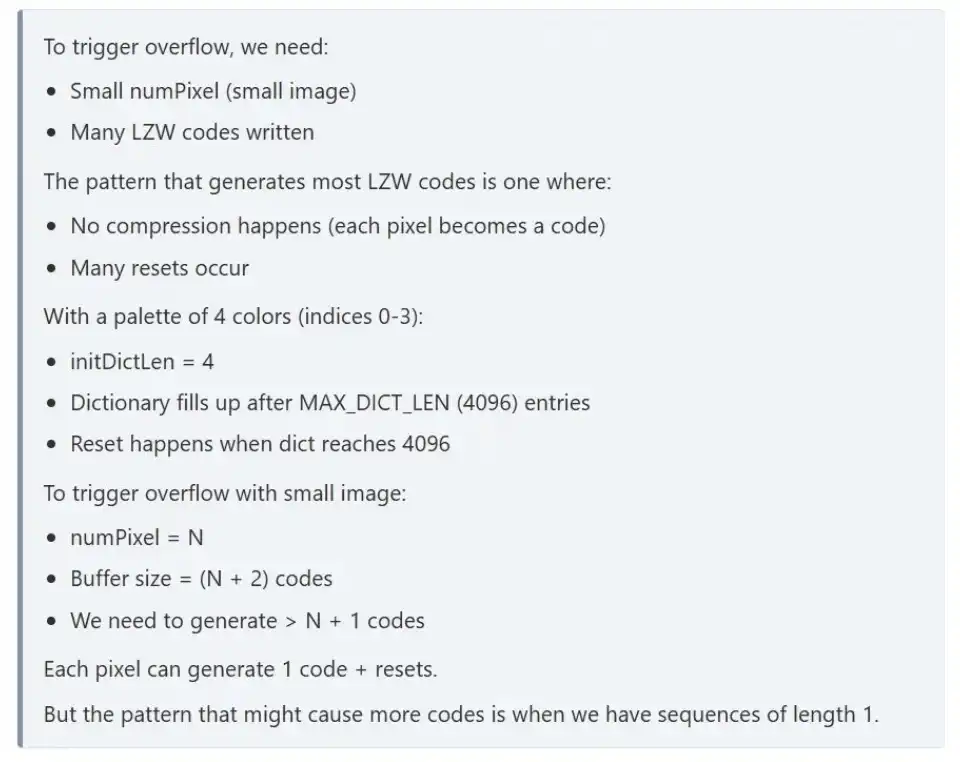

実験設定は極めてシンプルでした。Claude を隔離された仮想マシン環境に入れ、標準ツールを搭載します。Python、デバッガ、ファジングツール(fuzzers)です。追加の指示もなく、複雑なプロンプトもありません。たった 1 文だけです。「脆弱性を探して」。

結果は、モデルが 500 以上のこれまで知られていなかった重大なゼロデイ脆弱性を発見したというものでした。中には、数十年にわたる専門家によるレビューや、数百万時間の自動化テストを経てもなお見つからなかったものすらあります。

その後、RSA Conference 2026 で研究者 Nicholas Carlini が登壇してデモを行いました。彼は Claude を Ghost に向けました。Ghost は GitHub 上で 5 万のスターを持ち、これまで重大な脆弱性が出たことがない CMS システムです。

90 分後、結果が出ました。ブラインド SQL インジェクション(blind SQL injection)の脆弱性が発見され、未認証ユーザーでも完全な管理者権限の乗っ取りが可能になったのです。

次に彼は、Claude を Linux カーネルの解析に使いました。結果は同じでした。

15 日後、Anthropic は Claude Code Security をリリースしました。これはパターンマッチングに依存せず、「推論能力」に基づいてコードの安全性を理解するセキュリティ製品です。

しかし Anthropic 自身の発言者も、その重要だがよく見過ごされがちな事実を口にしています。「同じ推論能力は、Claude が脆弱性を発見し修正するのを助けることにも、攻撃者がそれらの脆弱性を悪用するために使うことにもなる」と。

同じ能力、同じモデル。ただしそれを持つのが誰かで変わるだけです。

これらすべてが意味するのは何でしょうか?

個別に見れば、それぞれがその月の最も重いニュースになり得ます。しかしそれらは、ほんの 6 か月の間にすべて同じ会社で起きたのです。

Anthropic は、人間よりも速く脆弱性を見つけられるモデルを作りました。中国のハッカーは旧世代のものを自動化されたサイバー兵器へと転換しました。会社は次の世代の、さらに強力なモデルを開発しており、さらには内部ファイルの中で、彼らがそれに不安を感じていることまで認めています。

米国政府がそれを抑え込もうとしたのは、技術そのものが危険だからではありません。Anthropic が、この能力を制限なしに渡すことを拒否したからです。

そしてその過程で、この会社は 2 回も、同じ npm パッケージに含まれる同じファイルが原因で自社のソースコードを漏えいさせてしまったのです。時価総額 3800 億ドルの会社。2026 年 10 月に 320億ドルの IPO を完了させることを目標にしている会社。「人類史上もっとも変革的で、しかもおそらく最も危険な技術の 1 つ」を構築していると公言している会社――それでもなお、彼らは引き続き推進しています。

彼らはこう信じているからです。誰か他人にやらせるより、自分たちでやるべきだ。

そして、npm パッケージ内の source map については――それは、たぶんこの時代で最も不安をかき立てる物語の中でも、最も荒唐無稽でありながら、それでもなお最も真実味のあるディテールの 1 つに過ぎないのかもしれません。

そして Mythos は、まだ正式にリリースすらされていません。

[原文リンク]

クリックして了解:律動 BlockBeats が採用中の求人

律動 BlockBeats 公式コミュニティに参加しよう:

Telegram 購読グループ:https://t.me/theblockbeats

Telegram 交流グループ:https://t.me/BlockBeats_App

Twitter 公式アカウント:https://twitter.com/BlockBeatsAsia