GoPlus 緊急警報:Adobe の情報がハッカーに攻撃された疑い、1300 万人のユーザーデータが流出

GoPlus は 4 月 3 日、緊急アラートを発表しました。Adobe が標的型攻撃を受けた疑いがあり、約 1,300 万件のユーザーデータが漏洩のリスクにさらされています。この件は『International Cyber Digest(国際サイバー・ダイジェスト)』によって明らかにされ、「Mr. Raccoon(浣熊氏)」として特定された脅威アクターが、Adobe のシステムに侵入したと主張したとされています。

サプライチェーン攻撃の経路:インドの外部委託業者から Adobe の中核システムへ

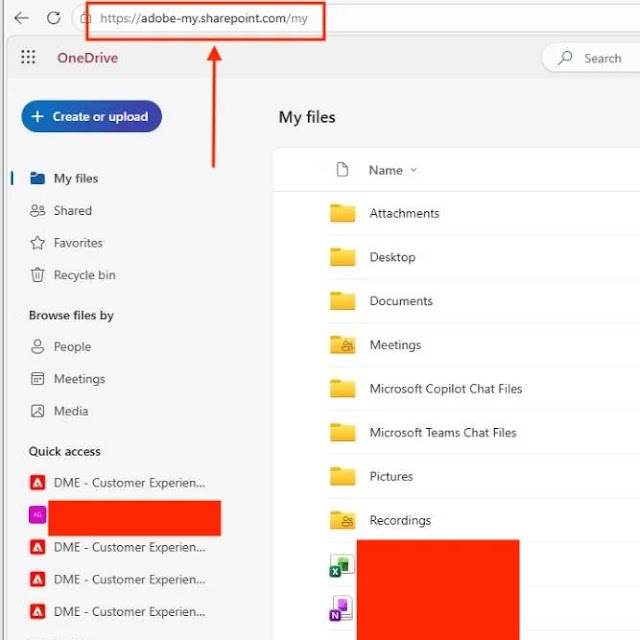

今回の攻撃の入口は、Adobe の直接的なインフラではなく、同社が委託しているインドの業務プロセスアウトソーシング(BPO)企業であり、典型的なサプライチェーン攻撃のシナリオです。攻撃者は悪意のある電子メールを通じて、BPO 社のある従業員のコンピュータにリモートアクセス型トロイの木馬(RAT)を展開し、最初の足場を確保した後、スピアフィッシング攻撃で被害従業員の上位者(上長)を標的にして、ネットワーク制御の範囲をさらに拡大しました。

展開された RAT は、標的のコンピュータ上のドキュメントへアクセスできるだけでなく、デバイスのネットワークカメラを起動し、WhatsApp を介して送受信されるプライベートな通信を傍受することも可能です。これは通常のオフィス端末侵入をはるかに超える、深いアクセス能力を提供します。この経路は、企業がコア業務プロセスを外部委託する際に、第三者サプライヤーのセキュリティ管理における体系的な死角が存在することを示しています。

漏洩データの高い危険性:サポートチケットから HackerOne のゼロデイまでが全面的に露出

今回の疑わしい漏洩データセットは、性質として非常にセンシティブであり、多様な価値の高い情報が含まれています:

1,300 万件のサポートチケット:顧客名、電子メール、アカウント詳細、技術的な問題の説明を含み、精密なフィッシングやアイデンティティ窃取に最適な材料です

15,000 件の従業員記録:企業内部の人員情報であり、より深いレベルのソーシャルエンジニアリング攻撃に悪用される可能性があります

HackerOne のすべてのバグバウンティ(報奨金)提出記録:最も破壊的な部分――セキュリティ研究者のレポートに含まれる未公開の安全上の脆弱性。パッチがリリースされる前にこれらのゼロデイ情報が悪意のある攻撃者の手に渡れば、以降の攻撃にとって既成のルートを提供してしまいます

各種の社内文書:具体的な範囲はさらなる確認待ち

GoPlus のユーザー向け安全アドバイス:今すぐ取るべき防御策

今回の件に関して GoPlus は、Adobe のサービスの影響を受けるユーザーに対し、次の手順を直ちに実施するよう推奨しています。1 つ目は二要素認証(2FA)を有効化し、たとえパスワードが漏洩してもアカウント乗っ取りに直結しないようにすること。2 つ目は Adobe 関連アカウントのパスワードを変更し、複数のプラットフォームで使い回さないこと。3 つ目は、「Adobe 公式カスタマーサポート」を名乗る電話やメールに対して強い警戒を保つことです。漏洩したサポートチケット情報は、精密なソーシャルエンジニアリング詐欺に悪用される可能性があります。

GoPlus はあわせて、ユーザーに「フィッシングを防ぐ四つのしないこと(四不)」を徹底するよう注意喚起しています。見知らぬリンクをクリックしない、出所不明のソフトウェアをインストールしない、不明な取引に署名しない、未検証の住所へ送金しない。

よくある質問

Adobe の公式は、今回のデータ漏洩をすでに確認していますか?

現時点では、Adobe はこの件を確認または否認する公式声明を何も発表していません。現存する情報は主に攻撃者本人の声明と『International Cyber Digest(国際サイバー・ダイジェスト)』のレポートに基づくもので、Adobe の公式な回答、または独立した第三者による検証を待つ必要があります。ユーザーは、情報が明確になるまで予防措置を講じるべきです。

HackerOne のバグバウンティ提出記録の漏洩は、なぜ特別に危険なのですか?

HackerOne の提出記録には、バグバウンティ計画の中でセキュリティ研究者が報告した未公開の安全上の脆弱性が含まれています。Adobe が修復を完了しパッチを公開するまで、それらは「ゼロデイ脆弱性」の性質を持ちます。もし悪意のある攻撃者の手に渡れば、Adobe 製品を対象にした新たな攻撃に直ちに利用される可能性があり、Adobe ソフトウェアを利用する何百万人もの個人ユーザーや企業ユーザーが直接のリスクにさらされ得ます。

サプライチェーン攻撃は、企業自身のセキュリティ対策をどのようにすり抜けますか?

サプライチェーン攻撃は、標的企業の外部委託先(サプライヤー)へ侵入することで、企業自身のセキュリティ境界を迂回します。たとえ Adobe 自身のセキュリティ対策が厳格であっても、委託先の第三者 BPO 企業の安全基準が十分でない場合、攻撃者にとっての突破口になり得ます。セキュリティ専門家は、データアクセス権を持つすべての第三者サプライヤーに対して定期的な監査を行い、大量データのエクスポート機能に対する利用権限を厳格に制限するよう助言しています。