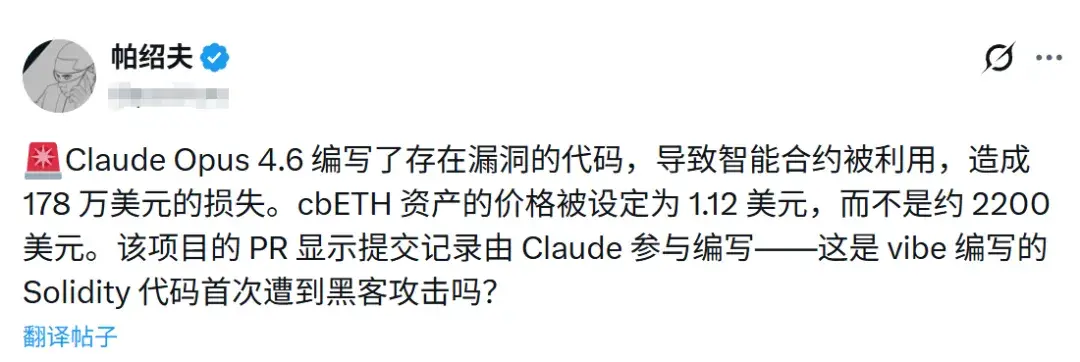

AIのコード作成失敗:AIを神格化しないでください、ClaudeのコーディングによりDeFiプラットフォームが178万ドルの損失を被る

作者:链析加密实验室

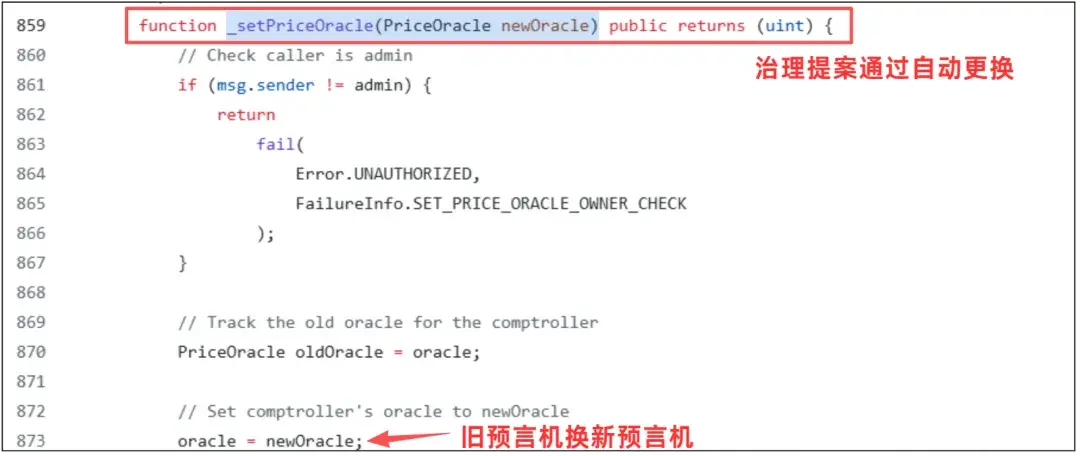

一、事件背景:預言機設定に潜むリスク

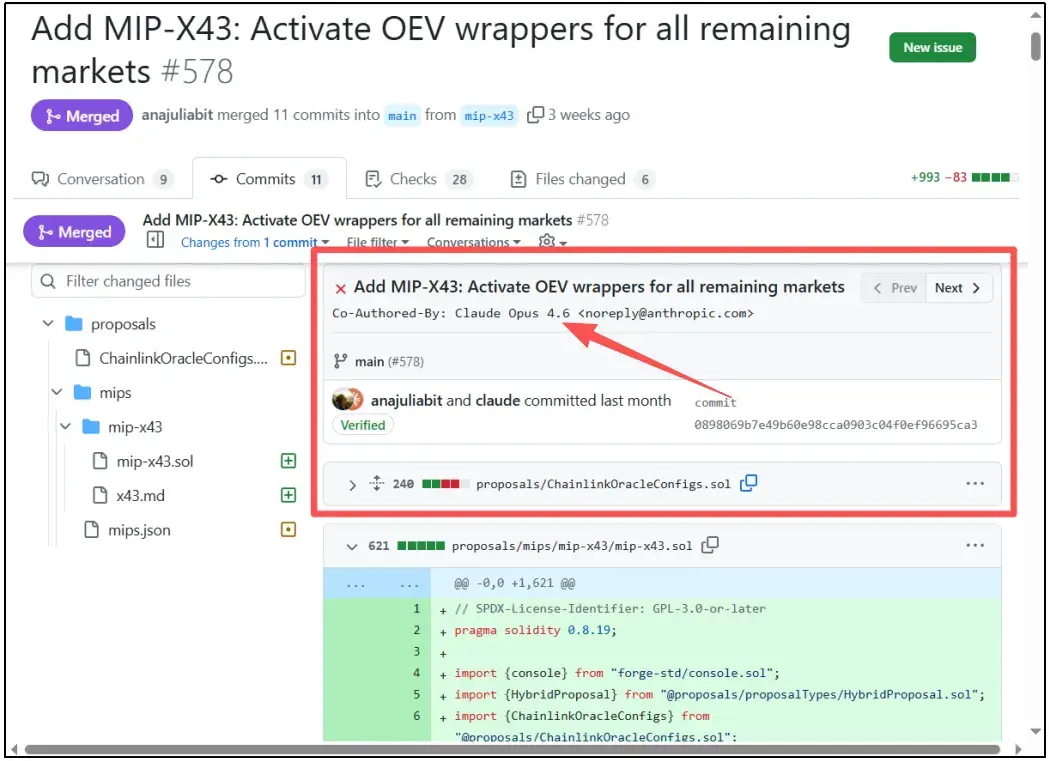

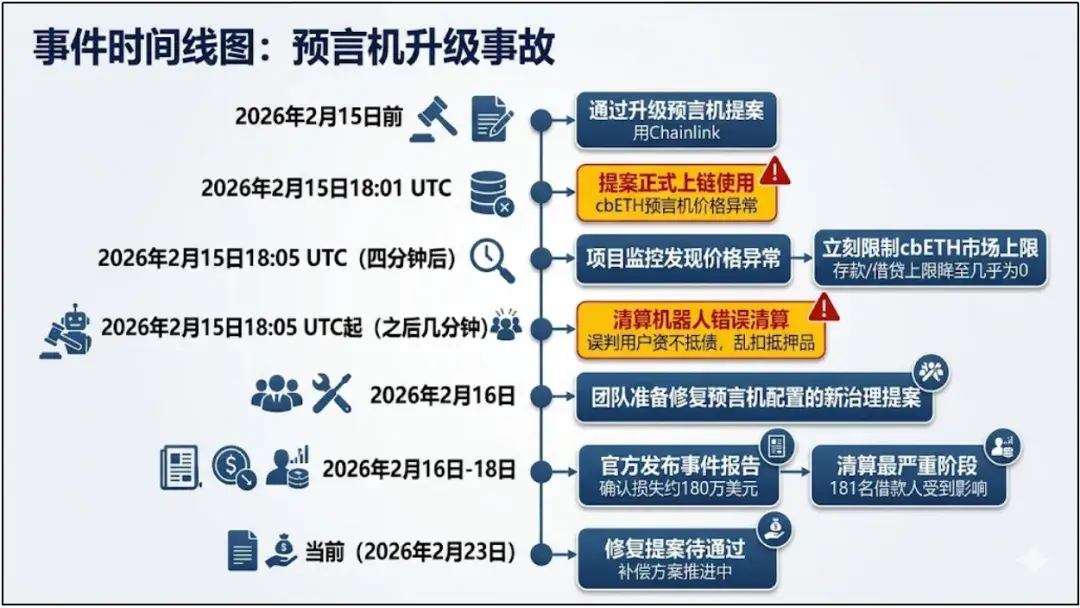

攻撃のきっかけは、ガバナンス提案(MIP-X43)に始まる。この提案は、BaseとOptimismネットワーク上のMoonwellマーケットで新しいChainlink預言機設定を有効化したものである。(注:預言機は、ブロックチェーンにデータを送信する前にリアルタイムのデータを取得するツールの一種)

Moonwellのような貸借プロトコルでは、ユーザーはcbETHなどの資産を担保として預け入れることで、他のトークンを借りることができる。市場が下落し、担保の価値が下がった場合、担保の価値<借入額となると、システムは自動的にポジションを清算し(ユーザーの資金総額をもとに)、借金を返済し、割引価格で担保を差し押さえる。

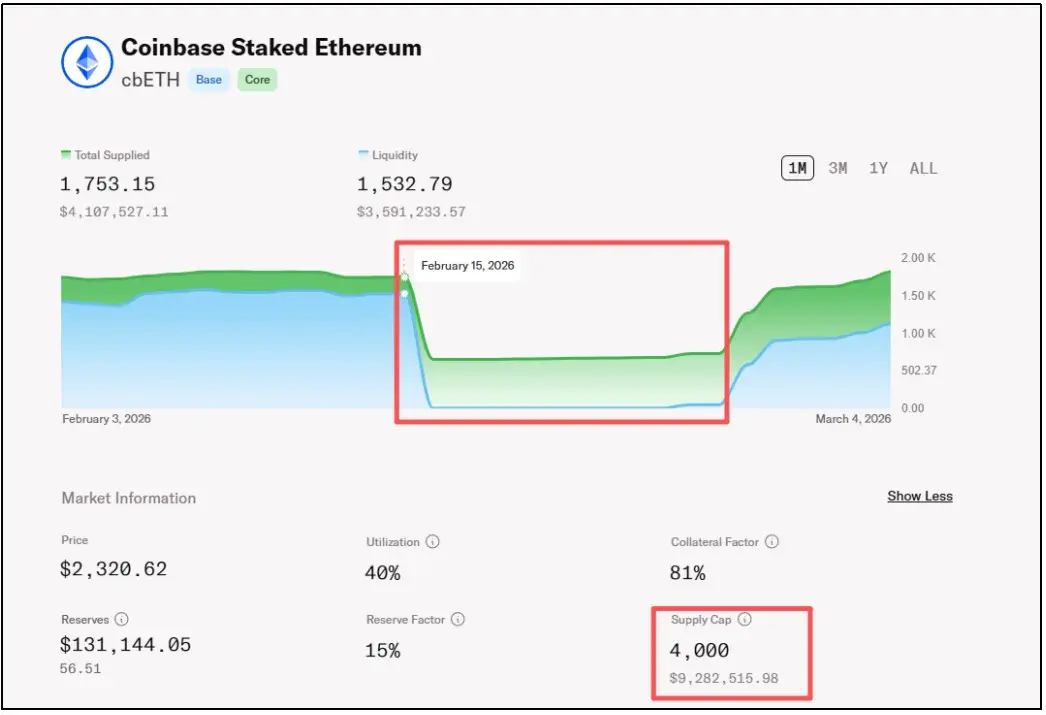

事件前、MoonwellのcbETH市場は資金が潤沢で担保も多かったが、預言機のテストが不十分で、一つの乗算ステップが抜けていたため、価格が大きく誤って表示され、リスクが急激に拡大した。

二、事件分析:AIがコードの一部を誤って記述

今回の事件は、業界初のVibe Coding(AI支援コーディング)によるオンチェーンのセキュリティ事故であり、その核心は低レベルながら致命的な預言機設定の脆弱性にある。

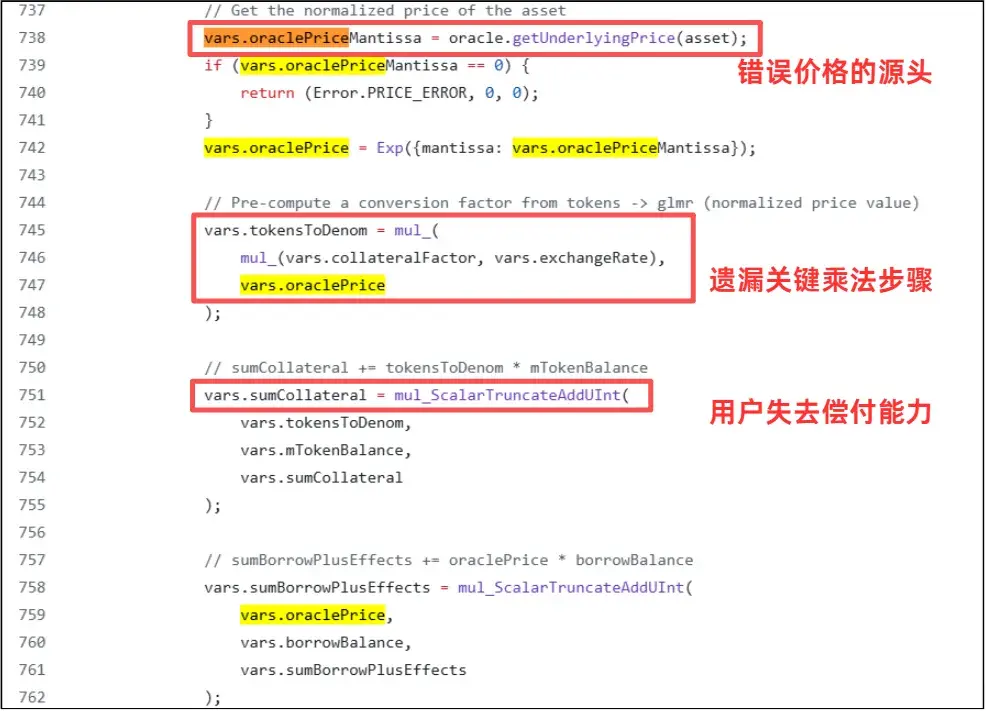

1. 脆弱性の原因

この事故の根本原因は、預言機によるcbETH資産の誤った価格付けにある。cbETHは流動性の高いステーキングトークンで、その価値には累積されたステーキング報酬も含まれる。通常、1cbETHは約1.12ETHに交換できるとされている。

したがって、正しいドル価格の計算式は次の通りだ:

cbETHのドル価格=(cbETHとETHの交換比率)×(ETHのドル価格)

例を挙げると、1cbETH ≈ 1.12ETH、かつ1ETH ≈ 2200ドルの場合、1cbETHの実際の価値は約2464ドルとなる。

しかし、AIツールClaudeが生成したコードでは、十分なロジック検証が行われておらず、cbETHの価格源をcbETHETH_ORACLEに直接指定してしまった。このデータソースはcbETHとETHの「交換レート」(つまり1.12)しか提供できず、ETHのドル価格は取得できない。

この重要な乗算ステップを抜かした誤りにより、プログラムは「レート」をそのまま「ドル価値」と誤認し、もともと2400ドル超の資産をシステム上では1.12ドルと誤って表示してしまった。これにより、価格は99.9%以上も過小評価され、実際の価値と約2000倍の乖離が生じた。

2. 攻撃の再現

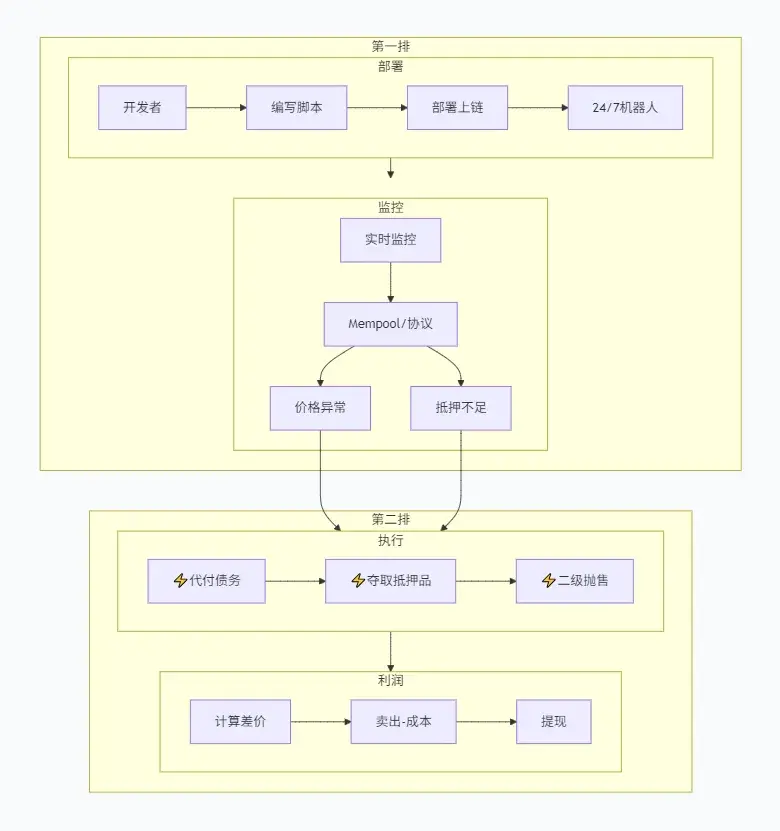

資産の大幅な過小評価により、多くの正常なユーザの担保ポジションが「資金不足」と誤判定された。攻撃の全過程は非常に効率的で、自動化された特徴を持つ。

2026年2月16日午前2時1分(UTC+8):MIP-X43提案の実行完了とともに、Baseチェーン上で誤ったcbETH預言機が有効化された。

オンチェーンの清算ロボットは利益機会を監視し、瞬時に少額のUSDCをフラッシュローンで借り入れ、非常に低コストで借り手の借金を返済(システムは1cbETHが1ドル台と誤認しているため)し、清算権を獲得。

高価値のcbETH担保を差し押さえた後、ロボットは即座にDEXで市場価格で売却し利益を得る。数台のロボットがわずか数分の間に連続操作を繰り返し、合計で1,096.317枚のcbETHを差し押さえた。

この攻撃は、事前に計画されたハッカーによるものではなく、清算ロボットが馬鹿げたコードを実行しただけだ。従って、「泥棒」と呼べる者はいない。では、この空から消えた178万ドルの巨額資金は一体誰の懐に入ったのか?次の資金の流れ次第だ。

三、資金の流れ:ハッカーはいない、アービトラージャーだけだ

従って、従来のハッカーはいない。この空から消えた178万ドルは一体誰の懐に入ったのか?

答えは:清算ロボットを展開した裏のアービトラージャーだ。

清算ロボットは、空から生まれるわけではない。実際のプログラマーやクオンツチーム(MEV探索者)が作成し、ブロックチェーン上に展開した自動化スクリプトである。システムがAIの計算ミスで2400ドルの資産を1ドル台のゴミ価格で「合法的に安売り」した瞬間、これらのハンターのようなロボットは瞬時にチャンスを捕らえた。

彼らは自動的にユーザーの帳簿上の1ドル超の借金を返済し、高価値の担保を奪い、実市場価格で売却。結果的に、約178万ドルの差額はすべてロボット所有者の個人暗号資産ウォレットに流入した。彼らはシステムの脆弱性を利用し、合法的にこの百万ドル規模の利益を得た。

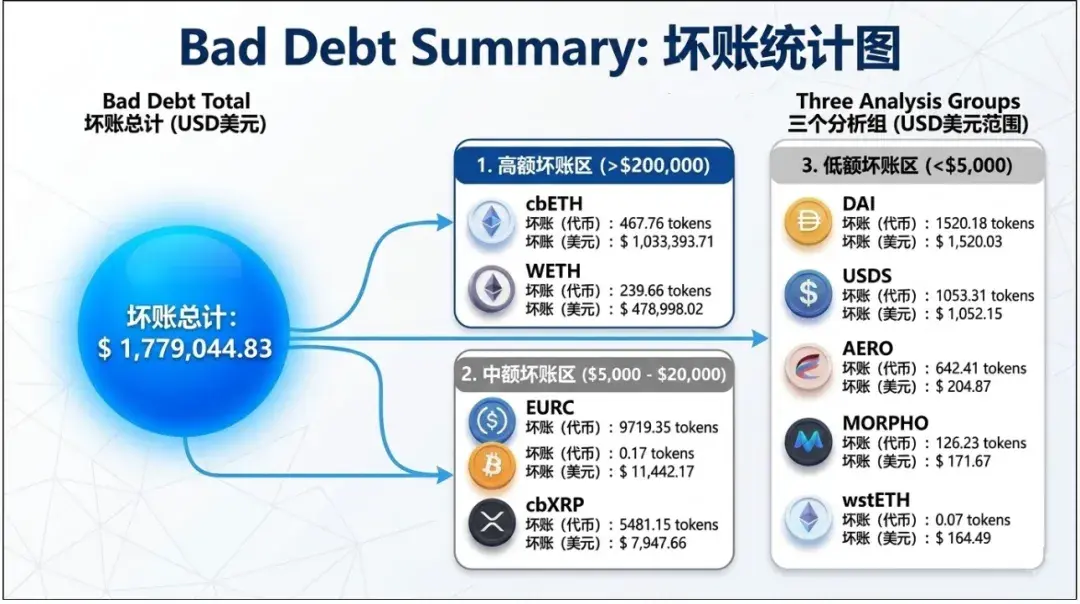

この事件では、システムは合計11種類の資産に損失を被った。具体的な損失額は以下の通り。

事後、Moonwellチームは迅速に貸借と清算機能を停止し、新たな修正提案を提出して預言機のパラメータを再設定した。信頼回復のため、プロトコルは資金庫から資金を取り出し、178万ドルの損失を埋め合わせ、被害を受けたユーザーに全額補償を行った。

四、AI主導の時代:効率化か、それとも安全性の危機か?

事件後、多くの議論は「Claudeが致命的な脆弱性を書いた」となるが、客観的に見れば、この178万ドルの責任をAIに押し付けるのは少々不公平だ。

この脆弱性は、決して高度なものではなく、非常に単純な設定ミス、すなわちレートの乗算を一つ抜かしただけの話だ。

正直なところ、この種の初歩的なミスは、人間のプログラマーでも起こり得る。

本当に致命的なのは、プロジェクトの監査・管理体制が機能していなかった点だ。リリース前に、「価格が合理的かどうか」を手動で検査する工程がなかった。正しい指示を出せば、AIはこれらの誤り防止用テストケースもきちんと書き上げることができる。

つまり、今回の失敗の最大の教訓は、「AIはコードを書けないわけではない」ということではなく、人間が迅速さを優先し、最も重要な監査・検証の段階を疎かにしたことにある。

AIはどれだけ便利でも、多額の資金に対しては無知であり、責任も取れない。AIは人間の代替にはなり得ず、あくまで非常に便利なツールに過ぎない。人間がAIを使いこなし、AIに支配されるのではなく、あくまで人間がAIをコントロールすべきだ。

五、最後に:AIがコードを書くときこそ、人間はより警戒すべきだ

Moonwellのこの事件は、根本的に複雑なものではなく、トップクラスのハッカーや高度な脆弱性、複雑な攻撃も存在しなかった。ただ、AIが一部のコードを誤って書き、人間もそれを見逃しただけだ。

しかし、ブロックチェーンの世界では、一つのコードのミスが数百万ドルの現金に直結する。DeFiの世界では、コードはルールそのものであり、そのルールがチェーン上に書き込まれると、機械は躊躇なくそれを実行する。ますます多くのプロジェクトが「Vibe Coding」に依存し始める中、コードの監査とリスク管理こそが最後の防衛線となるべきだ。

技術はますます自動化されるが、安全性だけは自動化してはいけない。

関連記事