ما هي Mask Network (MASK)؟ دليل متكامل حول بنيتها التقنية، وأهم ميزاتها، واستعراض لنظامها البيئي

في عصر وسائل التواصل الاجتماعي التقليدية، تهيمن منصات مركزية مثل Meta وX على بيانات المستخدمين المنتجة وروابطهم الاجتماعية وأصول المحتوى، مما يؤدي إلى مشكلات منهجية مثل انتهاك الخصوصية وغموض الخوارزميات وفرض الرقابة على المحتوى.

مع تطور تقنية البلوكشين، يزداد طلب المستخدمين على ملكية البيانات وحماية الخصوصية. ومع ذلك، بالنسبة لملايين المستخدمين المعتادين على تجارب Web2، يبقى الانتقال الكامل إلى بروتوكولات Web3 الاجتماعية الجديدة تحديًا كبيرًا.

يحل Mask Network المشكلات الأساسية المتعلقة باحتكار البيانات وتسرب الخصوصية في وسائل التواصل الاجتماعي التقليدية، حيث يمكّن المستخدمين من الاحتفاظ بعلاقاتهم الاجتماعية وعاداتهم، مع منحهم الاستقلالية الكاملة على بياناتهم.

ما هو Mask Network؟

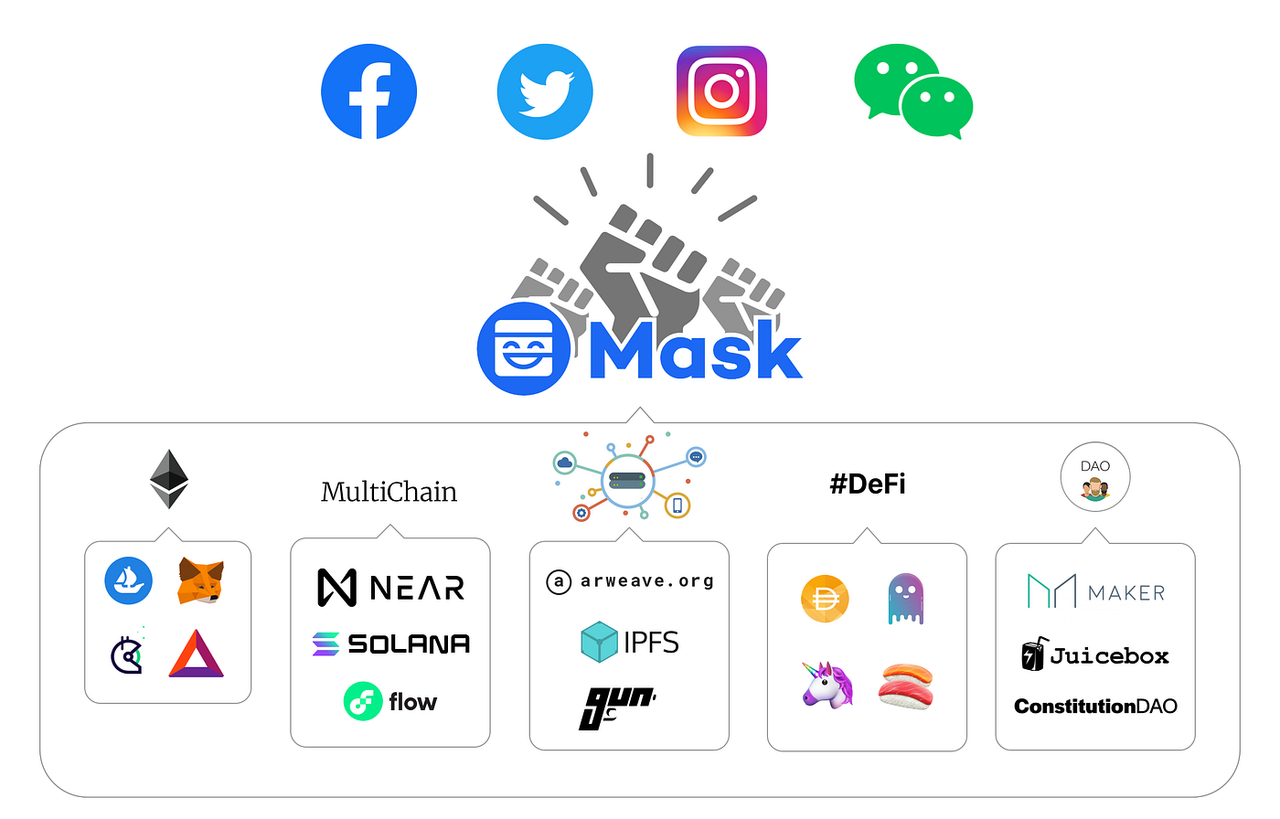

Mask Network هو طبقة خصوصية لامركزية تعمل على منصات التواصل الاجتماعي الحالية مثل Twitter وFacebook. من خلال إضافة مفتوحة المصدر للمتصفح، يتيح التواصل المشفر وتحويل الأصول عبر الحدود والوصول السلس إلى التطبيقات اللامركزية (DApps).

كطبقة وسيطة، يضيف Mask Network ميزات لامركزية إلى وسائل التواصل الاجتماعي السائدة دون تغيير عادات المستخدمين، ما يجعله بوابة أساسية في منظومة البلوكشين، ويربط حركة الإنترنت التقليدية بالتمويل اللامركزي (DeFi)، والهوية اللامركزية (DID)، والرموز غير القابلة للاستبدال (NFTs).

آلية عمل Mask Network: تقنية التشفير وهيكلية الإضافة

يرتكز المنطق التقني الأساسي لـ Mask Network على دمج التشفير من طرف إلى طرف والهوية اللامركزية (DID). وبدلاً من إطلاق منصة اجتماعية جديدة، يعمل Mask Network كطبقة تطبيقات فوق المنصات الحالية.

عند تثبيت المستخدمين لإضافة Mask في المتصفح، ينشئ النظام زوج مفاتيح غير متماثلة وفقًا لمعيار Web3. وعند نشر محتوى مشفر، يقوم Mask بتشفير البيانات محليًا باستخدام خوارزميات غير متماثلة وينشر سلسلة سداسية عشرية على منصة التواصل الاجتماعي. يمكن فقط للمستلمين المصرح لهم — الذين تم تضمين مفاتيحهم العامة في صلاحيات فك التشفير — استخدام إضافة Mask للكشف تلقائيًا عن النص أو الصور أو الملفات الأصلية واستعادتها.

تضمن هذه الهيكلية أن منصات التواصل الاجتماعي لا ترى سوى سلاسل غير قابلة للفك، ما يوفر اتصالًا خاصًا حقيقيًا. كما يدمج Mask بروتوكولات التخزين اللامركزية مثل IPFS وArweave، لضمان أن المحتوى المشترك ليس مشفرًا فحسب بل مقاوم للرقابة ومحفوظ دائمًا.

الميزات الأساسية لـ Mask Network: من الرسائل المشفرة إلى التمويل اللامركزي

يبسط Mask Network العمليات المعقدة للبلوكشين إلى مكونات أصلية ضمن وسائل التواصل الاجتماعي، ويغطي الوظائف الاجتماعية والمالية وإدارة الأصول.

-

التواصل المشفر ومشاركة الملفات: تتيح ميزة Mask الأساسية للمستخدمين تحديد شروط فك التشفير بحيث يمكن فقط للمتابعين أو حاملي رموز محددة أو الأصدقاء المختارين الوصول إلى منشوراتهم.

-

الاكتتاب الأولي عبر Twitter (ITO): ITO هو ابتكار رئيسي لـ Mask Network، يمكّن المشاريع من توزيع الرموز مباشرة على Twitter. يمكن للمستخدمين ببساطة الضغط على زر المشاركة في التغريدة والاشتراك عبر المحفظة المتصلة دون الحاجة لزيارة مواقع تداول خارجية.

-

دمج التمويل الاجتماعي: بالشراكة مع بروتوكولات مثل Uniswap وSushiSwap، يمكن للمستخدمين مشاهدة اتجاهات أسعار العملات الرقمية مباشرة في واجهة التواصل الاجتماعي، ومبادلة الرموز بنقرة واحدة.

-

ملفات NFT وأفاتارات: يتيح Mask للمستخدمين تعيين رموز NFT كأفاتارات في وسائل التواصل الاجتماعي والتحقق من الملكية على السلسلة عبر الإضافة، ما يرسخ هوية الأصول الرقمية.

اقتصاديات MASK وحوكمة الشبكة

يعد رمز MASK أداة الحوكمة الأساسية للشبكة، صُمم لتحفيز عمليات المنظومة اللامركزية.

تشمل الاستخدامات الرئيسية لرمز MASK:

-

حوكمة MaskDAO: يمنح كل MASK حق التصويت في قرارات البروتوكول. يمكن لحاملي الرموز التصويت على تخصيص الخزينة وخارطة الميزات واستثمارات المنظومة.

-

حوافز المنظومة: يُوزع MASK على المشاركين النشطين عبر مكافآت العقدة وتوزيعات المجتمع المجانية، لدفع نمو المستخدمين.

-

تعزيز الخدمات: في المستقبل، قد يُستخدم MASK للدفع أو التخزين في ميزات متقدمة أو تطبيقات محددة ضمن المنظومة.

على عكس البروتوكولات الأساسية مثل Lens Protocol، يركز Mask Network على التوافق مع الأصول الحالية، ما يربط قيمة MASK بكفاءة تحويل حركة Web2 إلى Web3.

نقاط القوة والضعف في Mask Network

نقاط القوة:

-

تكلفة انتقال صفرية: يمكن للمستخدمين الاستفادة من ميزات البلوكشين ضمن دوائرهم الحالية دون الحاجة لتعلم بروتوكولات Web3 المعقدة.

-

خصوصية محسنة: تشفير قوي من طرف إلى طرف في بيئات اجتماعية مقيدة للغاية.

-

توافق عبر السلاسل: يدعم Ethereum وPolygon وArbitrum وغيرها من الشبكات العامة الكبرى.

نقاط الضعف:

-

الاعتماد على المنصات: رغم تركيز Mask على اللامركزية، تبقى مضيفاته (Twitter وFacebook) مركزية، مما يعرض الإضافة لخطر الحظر أو القيود.

-

تجربة الهاتف المحمول: مقارنة بإضافات المتصفح على سطح المكتب، تحتاج تكامل الميزات والتفاعل مع الأطراف الثالثة في التطبيق المحمول إلى مزيد من التحسين.

الملخص

يمثل Mask Network نهجًا تقدميًا في اللامركزية. فبدلاً من محاولة جذب المستخدمين عبر تعطيل عمالقة التواصل الاجتماعي، يعزز المنصات الحالية ويعيد حقوق Web3 للمستخدمين. وبدمج التواصل المشفر، والأدوات المالية، ورموز الحوكمة، يبني Mask بوابة لامركزية شاملة للتفاعل الاجتماعي وحماية الخصوصية وتداول الأصول. ومع نضوج منظومة Web3 الاجتماعية، سيزداد دور Mask Network كطبقة وسيطة أساسية قوةً وتأثيرًا.

الأسئلة الشائعة

هل Mask Network منصة تواصل اجتماعي؟

لا. Mask Network هو بروتوكول خصوصية لامركزي وإضافة للمتصفح. يعمل على منصات مثل Twitter وFacebook ويضيف وظائف Web3.

هل هناك رسوم لاستخدام Mask Network؟

ميزات Mask Network الأساسية — مثل التواصل المشفر وعرض NFT — مجانية للتثبيت والاستخدام. لكن تطبق رسوم Gas الخاصة بشبكة البلوكشين على معاملات الأصول على السلسلة والمشاركة في ITO.

ما هي الاستخدامات العملية لرمز MASK؟

يعد MASK رمز حوكمة أساسي للمشاركة في قرارات MaskDAO. كما يحفز نشاط المنظومة ويكافئ مساهمي المجتمع في تطوير الشبكة.

هل Mask Network آمن؟

Mask Network مفتوح المصدر وخضع لعدة تدقيقات أمنية. يستخدم تخزين المفتاح السري محليًا، ما يضمن عدم رفع البيانات الحساسة إلى خوادم مركزية. وتعتمد الأمان على جهاز المستخدم والبلوكشين الأساسي.

ما هو ITO؟ وكيف يختلف عن ICO؟

يشير ITO (الاكتتاب الأولي عبر Twitter) إلى إصدار الرموز على Twitter. مقارنةً بـ ICO التقليدية، توفر ITO تفاعلًا اجتماعيًا أقوى وحواجز مشاركة أقل من خلال التفاعل المباشر داخل منصات التواصل الاجتماعي.

المقالات ذات الصلة

ما هي استخدامات رمز GRT؟ تحليل للنموذج الاقتصادي لمنصة The Graph ومصادر القيمة

ذا جراف مقابل تشين لينك: ما الفروق بين هذين البرتوكولين الرائدين في بنية Web3 التحتية؟

تطبيقات تيليجرام المصغرة: الثورة الكبيرة - رحلة من الويب2 إلى الويب3

نظرة عامة على العلاقة المعقدة بين ماسك و DOGE

فهم Tribe.run في مقال واحد